Une panne de serveur un lundi matin, une messagerie bloquée pendant une journée, un ransomware qui chiffre les fichiers comptables, un lien Internet instable, une livraison de matériel qui prend des semaines. Aux Antilles et en Guyane, la question n’est pas seulement « qui peut dépanner ? », mais « qui peut garantir la continuité et la sécurité de mon activité, dans notre contexte local ? »

Choisir un service IT fiable (prestataire, infogérant, MSP) est une décision structurante pour une PME, une collectivité ou une association. Elle engage votre productivité, vos données, votre conformité, mais aussi votre capacité à évoluer (cloud, mobilité, nouveaux outils métiers).

Ce guide vous aide à évaluer un partenaire IT aux Antilles-Guyane avec des critères concrets, des questions à poser, et des preuves à demander, sans vous perdre dans le jargon.

Ce qu’on attend vraiment d’un “service IT” en 2026

Un partenaire IT fiable ne se résume pas à « intervenir quand ça casse ». Dans la pratique, un service IT complet couvre généralement :

- Support utilisateur (poste de travail, messagerie, imprimantes, accès, outils métiers)

- Supervision et maintenance proactive (alertes, correctifs, capacité, obsolescence)

- Infrastructure et cloud (serveurs, virtualisation, hébergement, Microsoft 365 ou équivalents, sauvegardes)

- Réseaux et connectivité (LAN, Wi‑Fi pro, VPN, segmentation, redondance)

- Cybersécurité (durcissement, MFA, EDR/antivirus, pare-feu, SOC, réponse à incident)

- Pilotage (inventaire, documentation, roadmap, budget, gestion de projets)

La différence entre un prestataire “réactif” et un partenaire “fiable” se voit surtout dans la capacité à prévenir, documenter et tenir des engagements.

Pourquoi la fiabilité est encore plus critique aux Antilles-Guyane

Le contexte régional ajoute des contraintes que beaucoup de grilles d’évaluation “hexagonales” sous-estiment :

- Risque climatique et continuité d’activité : saison cyclonique, inondations, coupures électriques, indisponibilités télécom.

- Tension sur les compétences : recrutement IT parfois difficile, rotation, dépendance à une personne clé.

- Connectivité et latence : certains usages cloud nécessitent un dimensionnement et des choix d’architecture plus rigoureux.

- Approvisionnement : délais d’acheminement et stocks peuvent impacter le temps de rétablissement (serveur, firewall, onduleur, switch).

Un partenaire local (ou très bien implanté) peut être un avantage opérationnel, à condition que sa méthode soit solide.

Les 12 critères qui permettent de reconnaître un partenaire IT fiable

1) Des engagements écrits (SLA) sur le support

Demandez des objectifs clairs : temps de prise en charge, temps de rétablissement, plages horaires, criticité (P1, P2, etc.). Sans SLA, tout repose sur la bonne volonté.

À vérifier :

- Les délais sont-ils différents selon l’impact (arrêt de prod vs incident mineur) ?

- Les interventions sur site sont-elles incluses, avec quel délai en Martinique, Guadeloupe, Guyane ?

- Y a-t-il un dispositif d’astreinte (vrai 24/7 ou “24/7 sur le papier”) ?

2) Une supervision proactive, pas uniquement du dépannage

Un service IT fiable surveille vos systèmes, anticipe les défaillances et évite les incidents répétitifs. La supervision doit couvrir au minimum :

- Disponibilité serveurs et services critiques (AD, messagerie, applicatifs)

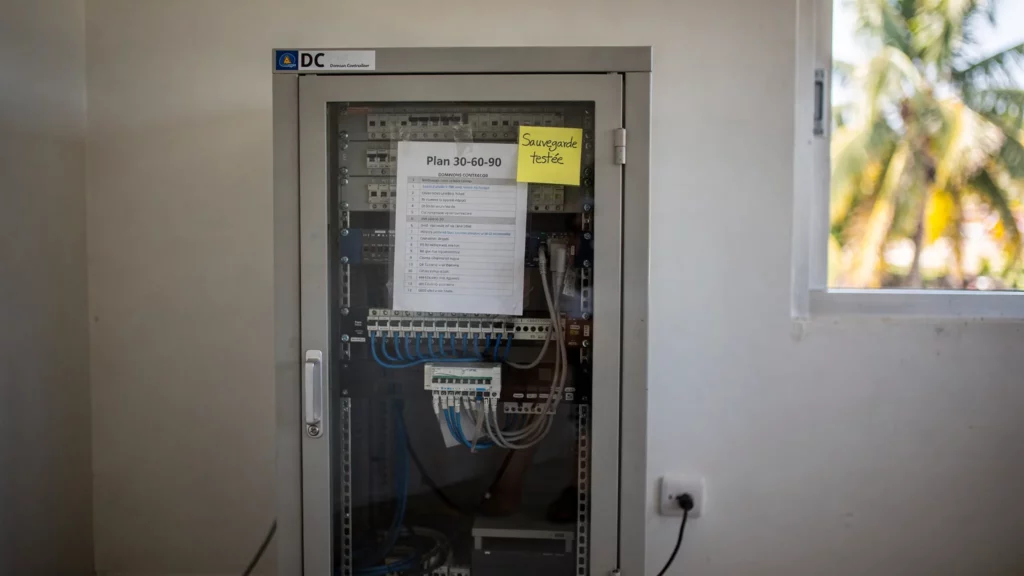

- Sauvegardes (succès/échec, volumétrie, tests)

- Capacité (stockage, RAM, CPU), saturation Internet, Wi‑Fi

- Sécurité (événements, connexions anormales, postes non à jour)

Si vous cherchez une approche d’infogérance structurée, vous pouvez comparer avec les éléments décrits dans ce guide : infogérance pour TPE et PME aux Antilles.

3) Une vraie hygiène cybersécurité (socle minimal)

Un prestataire sérieux doit être capable d’expliquer simplement son socle de protection. Le “minimum” en 2026 inclut souvent :

- MFA (authentification multifacteur) sur les accès sensibles

- Gestion des correctifs (OS, navigateurs, applications)

- Protection endpoint (EDR/antivirus) et pare-feu correctement configuré

- Sauvegardes robustes et restaurations testées

- Principe du moindre privilège (droits limités)

Pour cadrer la menace et les bonnes pratiques, la référence française reste l’ANSSI et ses publications, notamment le Panorama de la cybermenace (source institutionnelle).

4) Une stratégie de sauvegarde testée, pas seulement “une sauvegarde”

Beaucoup d’entreprises découvrent trop tard que leur sauvegarde est incomplète, chiffrée par un ransomware, ou impossible à restaurer dans des délais acceptables.

Demandez explicitement :

- Où sont stockées les sauvegardes (local, cloud, hors site) ?

- Les sauvegardes sont-elles immuables ou protégées contre la suppression ?

- À quelle fréquence les restaurations sont-elles testées ?

Pour approfondir les approches adaptées au contexte Antilles-Guyane : sauvegarde des données d’entreprise aux Antilles.

5) Un plan de reprise (PRA) cohérent avec vos enjeux

Le PRA ne concerne pas que les grandes entreprises. Une PME peut avoir un PRA “pragmatique” à condition de définir des objectifs réalistes (RTO, RPO) et une procédure claire.

Si vous voulez un cadre concret (risques climatiques inclus) : plan de reprise d’activité aux Antilles.

6) Une approche claire du cloud (et de la localisation des données)

Le bon choix n’est pas “tout cloud” ou “tout local”, mais celui qui correspond à votre activité, votre connectivité et vos contraintes de conformité.

Points à clarifier :

- Vos applications métiers supportent-elles un environnement cloud/hybride ?

- Quel est l’impact d’une coupure Internet ? (mode dégradé, redondance)

- Où sont hébergées les données (enjeux RGPD, contrats, sous-traitance) ?

Pour comparer sans biais marketing : cloud local vs cloud public aux Antilles.

7) Des compétences réseau et connectivité, pas seulement “du poste de travail”

Aux Antilles-Guyane, un réseau mal conçu (Wi‑Fi grand public, pas de segmentation, pas de redondance) peut dégrader toute l’entreprise, et augmenter le risque cyber.

Repère utile : un partenaire fiable parle de topologie, VLAN, QoS, supervision et sécurité réseau avec des exemples concrets. Ressource associée : réseaux et connectivité pour une infrastructure fiable.

8) Une capacité à gérer la logistique et l’obsolescence

La fiabilité, c’est aussi savoir éviter qu’un serveur “tienne avec de la chance” ou qu’un firewall en fin de vie devienne un point de rupture.

Demandez :

- Y a-t-il un inventaire à jour (matériel, licences, garanties) ?

- Existe-t-il une politique de renouvellement (PC, onduleurs, switch) ?

- Comment sont gérées les urgences d’approvisionnement ?

Dans la région, ce sujet est loin d’être théorique : approvisionnement et logistique IT en Antilles-Guyane.

9) Une méthode de transition (onboarding) et de documentation

Quand vous changez de prestataire, le risque principal est la perte de connaissance (mots de passe, configurations, historique incidents). Un partenaire fiable propose une transition cadrée : récupération des accès, inventaire, cartographie, standardisation.

Exigez :

- Un référentiel de mots de passe sécurisé (et votre propriété sur les accès)

- Une documentation minimale (schéma réseau, sauvegardes, comptes, contrats opérateurs)

- Un état des lieux initial (audit) et un plan d’actions priorisé

Sur la partie diagnostic, vous pouvez vous appuyer sur ce cadre : l’importance d’un audit IT.

10) De la transparence sur le périmètre (ce qui est inclus, et ce qui ne l’est pas)

Les mauvaises surprises viennent rarement de la technique, mais des zones grises :

- Licences Microsoft 365, antivirus, sauvegarde, pare-feu, SOC, sont-elles incluses ?

- Les interventions sur site sont-elles facturées en plus ?

- Les projets (migration, nouvel ERP, refonte Wi‑Fi) sont-ils hors forfait ?

Un bon prestataire formalise un catalogue simple et un périmètre clair.

11) Un reporting compréhensible (et exploitable)

Le reporting n’est pas une “option corporate”. C’est ce qui permet de piloter : incidents, disponibilité, posture sécurité, évolutions, budget.

Attendez a minima :

- Une synthèse mensuelle des incidents récurrents et des actions correctives

- Un suivi de patching, sauvegardes, alertes critiques

- Une roadmap trimestrielle (risques, obsolescence, projets)

12) Une clause de réversibilité et de propriété des données

C’est un critère souvent oublié, pourtant il conditionne votre liberté.

À mettre noir sur blanc :

- Les données vous appartiennent, et leur restitution est prévue

- Les configurations et documentations sont remises à la demande

- Un délai de sortie (et conditions) est prévu sans blocage

Pour les questions de conformité et de sous-traitance, la CNIL propose des ressources utiles sur le RGPD et les obligations des prestataires.

Questions à poser en rendez-vous (et preuves à demander)

Un bon entretien ressemble plus à un audit qu’à un pitch commercial. Voici une grille simple pour comparer plusieurs prestataires sur des éléments vérifiables.

| Sujet | Question à poser | Preuve concrète à demander |

|---|---|---|

| Support | Quels sont vos délais d’intervention et de rétablissement par criticité ? | Extrait de SLA, exemple de ticket anonymisé |

| Supervision | Que surveillez-vous exactement (serveurs, sauvegardes, réseau, sécurité) ? | Liste des points supervisés, rapport type |

| Sauvegarde | Quand avez-vous testé une restauration complète pour un client similaire ? | Compte-rendu de test (anonymisé), procédure |

| Cybersécurité | Quel est votre socle minimum (MFA, patching, EDR, pare-feu) ? | Politique de durcissement, schéma d’architecture |

| Incident | Que faites-vous en cas de ransomware (isolement, investigation, reprise) ? | Plan de réponse à incident, rôles, délais |

| Local | Quel est votre délai d’intervention sur site en Martinique/Guadeloupe/Guyane ? | Organisation, astreinte, équipes, zones couvertes |

| Projets | Comment pilotez-vous une migration ou une refonte réseau ? | Méthodologie, planning type, livrables |

| Réversibilité | Que récupère-t-on si on change de prestataire ? | Clause de réversibilité au contrat |

Les signaux d’alerte qui doivent vous faire hésiter

Un prestataire peut être sympathique et disponible, tout en restant risqué pour votre entreprise. Méfiez-vous si :

- Le discours est flou, sans SLA, sans périmètre précis, sans méthode de transition.

- La sauvegarde est “mise en place” mais jamais testée, et personne ne sait dire ce que couvre la restauration.

- La sécurité est résumée à “un antivirus”, sans MFA ni gestion des correctifs.

- Toute la compétence repose sur une seule personne, sans relais ni procédure.

- On vous promet “zéro incident” au lieu de parler prévention, détection, continuité.

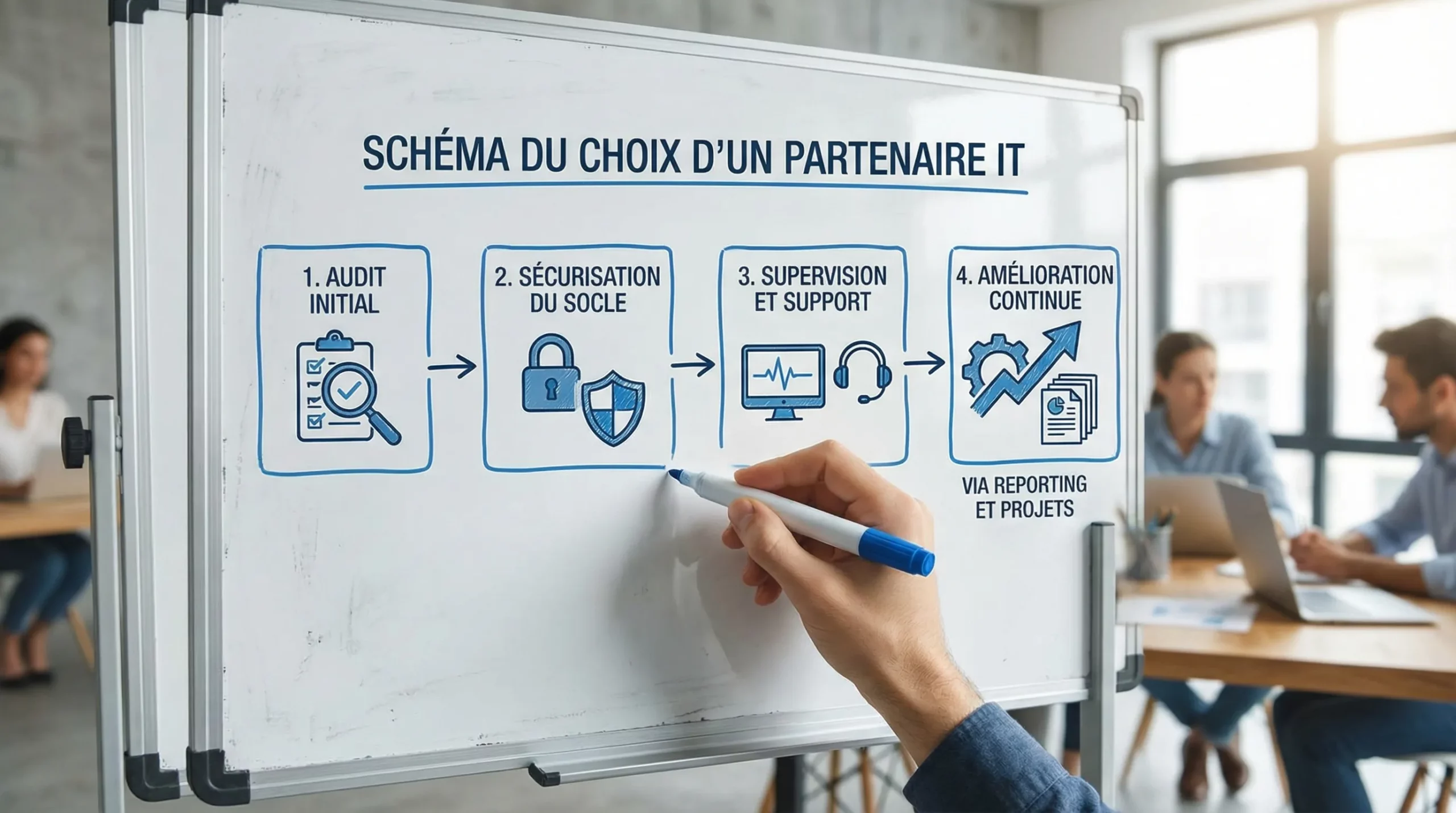

Comment lancer une sélection sans y passer des mois

Pour une PME, l’objectif est d’aller vite, sans bâcler. Une démarche efficace :

- Cadrer vos priorités (continuité, sécurité, cloud, support utilisateurs, multi-sites).

- Demander un état des lieux (audit) et un plan d’actions en phases (30 jours, 90 jours, 12 mois).

- Comparer sur 5 à 8 critères maximum (SLA, sécurité, sauvegarde, supervision, local, coûts, réversibilité).

- Exiger une proposition lisible : périmètre, responsabilités, calendrier de transition, conditions.

Si vous avez déjà une base (contrats opérateurs, inventaire partiel, liste applicatifs), vous gagnez du temps et vous obtenez des devis plus comparables.

Et si vous cherchez un partenaire IT aux Antilles-Guyane

AITEC accompagne les entreprises en Martinique, Guadeloupe et Guyane sur les piliers qui font la fiabilité d’un service IT : infogérance, cloud, cybersécurité (dont SOC), réseaux, projets, avec un support 24/7 et une expertise locale.

Pour démarrer de façon structurée, l’approche la plus simple consiste souvent à réaliser un diagnostic, puis à prioriser :

- La réduction des risques (comptes, MFA, patching, sauvegarde, réseau)

- La continuité (PRA, redondance, procédures)

- L’optimisation (cloud, virtualisation, modernisation)

Vous pouvez explorer les ressources liées (audit, PRA, sauvegarde, réseaux) dans le blog AITEC, ou demander un premier échange via le site : aitec-antilles.com.