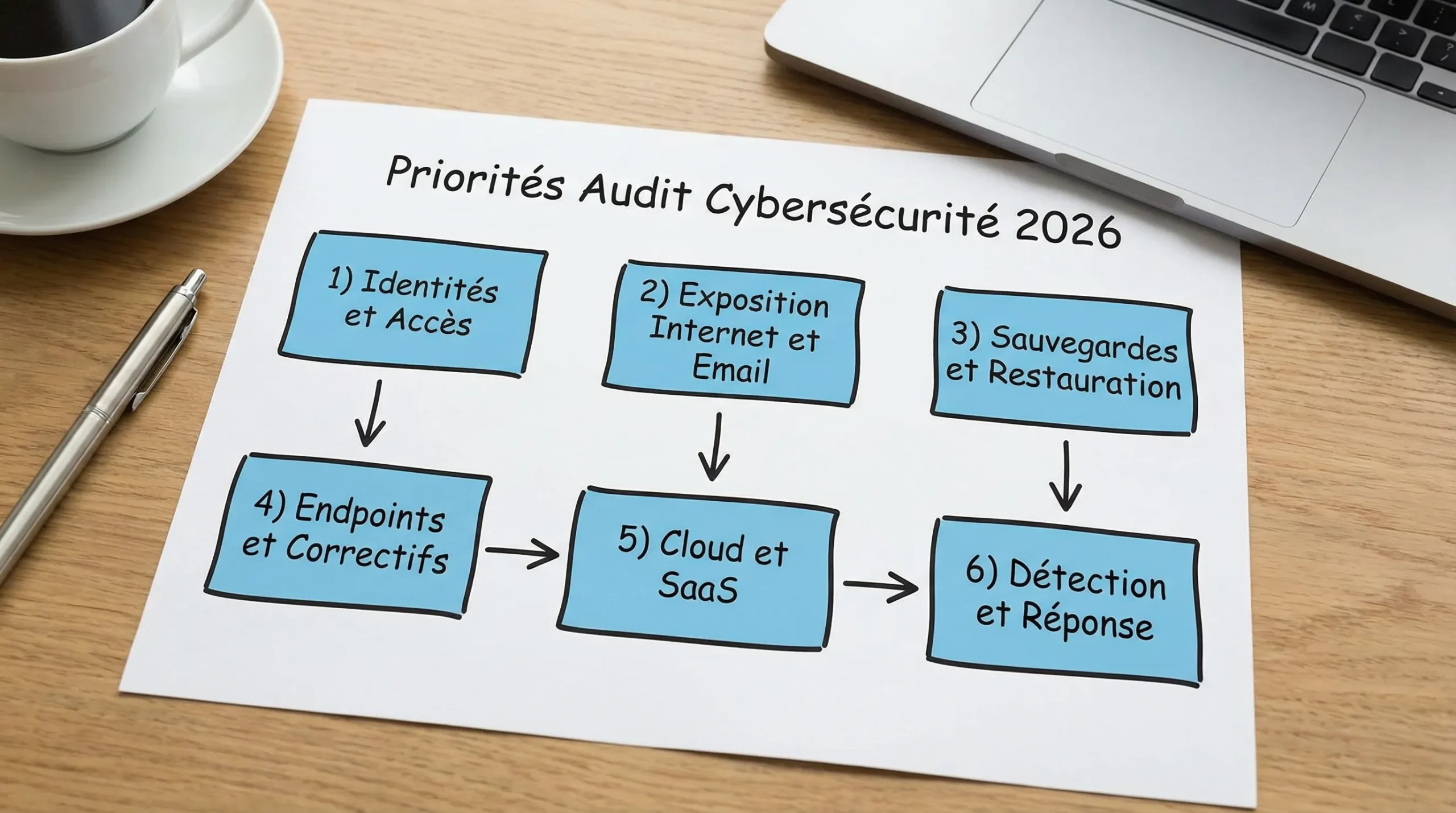

En 2026, un audit cybersécurité ne peut plus se limiter à « vérifier l’antivirus » ou à lancer un scan de vulnérabilités. Entre la généralisation du cloud et des SaaS, la multiplication des identités (comptes internes, prestataires, API, comptes de service), et des attaques de plus en plus industrialisées (phishing ciblé, compromission de boîtes mail, rançongiciels), la priorité est de réduire vite le risque réel, puis d’installer une démarche de contrôle continue.

L’objectif de cet article est simple : vous donner les vérifications à prioriser lors d’un audit cybersécurité en 2026, avec des éléments concrets à demander, des preuves à collecter, et des tests rapides à réaliser, particulièrement utiles pour les PME et organisations aux Antilles-Guyane.

Avant l’audit : cadrer le périmètre (sinon vous allez auditer « à côté »)

Un audit efficace commence par une question : qu’est-ce qui doit absolument continuer à fonctionner, et qu’est-ce qui ferait le plus de dégâts si c’était compromis ?

En pratique, demandez dès le départ :

- Une cartographie (même simple) des applications critiques (messagerie, ERP, facturation, RH, production, dossiers partagés, Wi‑Fi, VPN, site web).

- Un inventaire des actifs (postes, serveurs, mobiles, équipements réseau, comptes cloud, sauvegardes). Sans inventaire, pas de sécurité pilotable.

- La liste des prestataires et accès tiers (infogérance, maintenance métier, logiciel de caisse, téléphonie, intégrateurs).

- Les exigences de continuité (RTO/RPO) si vous avez déjà un PRA, sinon vos objectifs réalistes.

Pour une approche structurée, vous pouvez vous appuyer sur des référentiels reconnus : le NIST Cybersecurity Framework 2.0 (pilotage par les fonctions) ou les CIS Controls v8 (contrôles prioritaires et actionnables). En France, les guides de l’ANSSI sont une excellente base.

Priorité 1 en 2026 : identités et accès (IAM), le vrai « périmètre » de votre SI

La plupart des environnements modernes ne se « cassent » pas par une faille ultra sophistiquée, ils se compromettent via un compte, puis une escalade de privilèges. Votre audit doit donc commencer par l’identité.

Ce qu’il faut vérifier en premier

- MFA partout, sans exception sur les accès sensibles (messagerie, VPN, administration, outils de sauvegarde, console cloud, RMM, outils comptables). Et pas seulement « activable », mais enrôlé pour tous.

- Comptes à privilèges : combien d’administrateurs ? Sont-ils séparés des comptes bureautiques ? Les comptes admin sont-ils protégés plus fortement ?

- Comptes fantômes : comptes d’anciens salariés, comptes prestataires non révoqués, comptes partagés.

- Accès conditionnels (si disponibles) : restrictions géographiques, règles selon le niveau de risque, blocage des authentifications obsolètes.

- Mots de passe et méthodes de connexion : présence de méthodes résistantes au phishing (clés FIDO2, passkeys) lorsque c’est possible.

Preuves à demander (très concret)

- Export des utilisateurs et des rôles d’administration.

- État d’enrôlement MFA (qui l’a, qui ne l’a pas, et pourquoi).

- Journal d’authentification sur un échantillon (tentatives suspectes, connexions depuis l’étranger, échecs répétés).

- Processus RH de départ : qui désactive, en combien de temps, avec quel contrôle.

Priorité 2 : exposition externe et messagerie (là où les attaques commencent)

En 2026, réduire la surface d’attaque exposée apporte souvent plus de valeur qu’un durcissement « interne » très long à déployer.

Vérifications à faire en priorité

- Services exposés : RDP, VPN, interfaces d’administration, portails web, NAS, accès partenaires. Tout ce qui est accessible depuis Internet doit être inventorié et justifié.

- Correctifs et versions : systèmes en fin de support, firmwares d’équipements réseau, appliances de sécurité.

- Sécurité email : SPF, DKIM et surtout DMARC (au minimum en mode contrôle, idéalement en mode protection) pour limiter l’usurpation de domaine.

- Filtrage et protections : antispam, anti-phishing, politiques de quarantaine, pièces jointes.

Les attaques par usurpation et compromission de messagerie restent un classique, et les référentiels de bonnes pratiques sont bien documentés, notamment côté ANSSI et recommandations générales de l’écosystème.

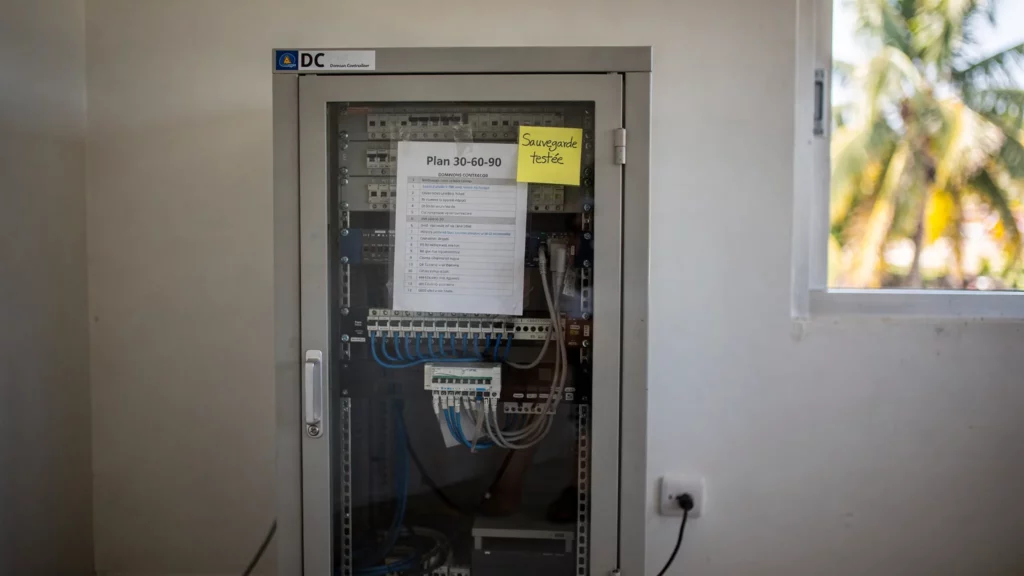

Priorité 3 : sauvegardes et capacité de restauration (le test qui tranche)

Une sauvegarde « qui tourne » n’est pas une sauvegarde « qui sauve ». En audit, la question n’est pas « avez-vous une sauvegarde ? » mais pouvez-vous restaurer vite, proprement, et même après une attaque ?

Points à vérifier en priorité

- Isolation : la sauvegarde est-elle protégée contre un attaquant déjà présent (comptes séparés, accès restreints, immutabilité si possible) ?

- Règle 3-2-1 (au minimum) : plusieurs copies, sur plusieurs supports, dont une hors site.

- Tests de restauration : quand a eu lieu le dernier test réel (fichier, VM, serveur, application) ? Résultat documenté ?

- RTO/RPO : cohérence entre vos objectifs et votre réalité technique.

Aux Antilles-Guyane, cette priorité est encore plus critique : coupures, incidents matériels, contraintes climatiques, et parfois latence inter-sites augmentent l’impact d’un incident. Votre audit doit intégrer la résilience opérationnelle, pas seulement la cybersécurité.

Pour approfondir la partie continuité, vous pouvez aussi consulter ce guide : Plan de reprise d’activité : comment garantir la continuité IT de votre PME aux Antilles ?

Priorité 4 : postes, serveurs et mobiles (durcissement + détection)

Les endpoints restent un vecteur majeur, notamment via pièces jointes, navigateurs, logiciels non à jour, et droits locaux trop permissifs.

Vérifications prioritaires

- Gestion des correctifs : existe-t-il un pilotage (taux de patch, délais, exceptions) ou seulement du « best effort » ?

- Chiffrement : postes portables chiffrés, politiques de verrouillage, gestion des pertes/vols.

- EDR/antivirus : actif, à jour, et surtout supervisé (alertes traitées, pas seulement installées).

- Droits locaux : les utilisateurs sont-ils administrateurs de leur poste ? En 2026, c’est un « non » par défaut.

Priorité 5 : cloud et SaaS (configuration, droits, partage de données)

Le cloud n’est pas « moins sûr », mais il est impitoyable sur la configuration. En audit 2026, il faut vérifier les paramètres qui créent des incidents majeurs : partages trop larges, droits excessifs, logs non activés.

À contrôler en priorité

- Comptes d’administration cloud : MFA fort, séparation des rôles, revue des accès.

- Partage de fichiers (drive, SharePoint, solutions équivalentes) : liens publics, partage externe, règles d’expiration.

- Journaux et traçabilité : logs activés, conservation suffisante, accès aux journaux restreint.

- API keys et comptes de service : durée de vie, rotation, stockage, droits minimaux.

Priorité 6 : détection et réponse (SOC, logs, plan d’incident)

Même avec une bonne prévention, l’audit doit répondre à une réalité : combien de temps mettez-vous à voir une attaque, puis à la contenir ?

Vérifications prioritaires

- Centralisation minimale des logs (pare-feu, VPN, serveurs, EDR, messagerie, cloud).

- Procédure de réponse aux incidents : qui décide, qui isole, qui communique, qui collecte les preuves.

- Exercices : au moins une simulation annuelle (exemple : compromission de messagerie, ransomware, fuite de données).

Si vous n’avez pas de supervision continue, l’audit doit au minimum proposer un chemin réaliste vers une surveillance adaptée, interne ou externalisée.

Priorité 7 : gouvernance, conformité et risques (ce qui rend la sécurité durable)

En 2026, les exigences de conformité et de contractualisation augmentent, y compris pour les PME via leurs donneurs d’ordre. Selon votre secteur, vous pouvez aussi être concerné par des cadres comme NIS2 (mise en œuvre progressive selon pays et secteur) ou DORA pour certaines entités financières.

Sans transformer l’audit en chantier documentaire, vérifiez :

- Politique de gestion des accès (revues périodiques, principe du moindre privilège).

- Gestion des risques et priorisation (une méthode simple vaut mieux que rien, l’EBIOS Risk Manager est une référence française).

- Gestion des fournisseurs : clauses de sécurité, accès distants, délais de notification en cas d’incident.

- Sensibilisation : fréquence, contenu, suivi, et adaptation aux menaces actuelles.

Tableau de synthèse : quoi vérifier en priorité lors d’un audit cybersécurité en 2026

| Priorité | Contrôle à auditer | Pourquoi c’est critique en 2026 | Indice rapide de risque élevé |

|---|---|---|---|

| 1 | MFA + comptes admin | Un compte compromis suffit à tout ouvrir (messagerie, cloud, outils IT) | MFA non généralisé, comptes partagés, trop d’admins |

| 2 | Exposition Internet + email (DMARC) | La plupart des attaques démarrent par une entrée externe | RDP/VPN exposés sans durcissement, DMARC absent |

| 3 | Sauvegardes + tests de restauration | La restauration est votre assurance anti-ransomware | Aucun test récent, sauvegardes accessibles avec les mêmes comptes |

| 4 | Patch management + droits locaux | Les failles connues restent exploitées, et les droits locaux amplifient l’impact | Postes non à jour, utilisateurs admin |

| 5 | Cloud/SaaS : droits, partage, logs | Les erreurs de configuration créent fuites et compromissions rapides | Partages publics, logs non activés, rôles trop larges |

| 6 | Détection, logs, réponse (SOC) | Sans visibilité, l’attaque dure longtemps et coûte cher | Pas de logs centralisés, pas de plan d’incident |

| 7 | Gouvernance + fournisseurs | La sécurité doit survivre aux départs, prestataires, et projets | Accès prestataires non maîtrisés, pas de revues périodiques |

Sortir de l’audit avec un plan d’action (plutôt qu’un rapport qui dort)

Un bon audit cybersécurité en 2026 se juge à sa capacité à produire un plan priorisé, exécutable, et mesurable. Une méthode simple :

- Classer les écarts par scénario d’attaque (exemple : compromission de messagerie, ransomware, fuite via partage cloud) et par impact métier.

- Découper en trois horizons : actions immédiates (0-15 jours), stabilisation (30-90 jours), chantiers structurants (3-12 mois).

- Nommer un responsable par action (même si l’exécution est externalisée) et définir un indicateur (exemple : 100 % des comptes admin sous MFA, 0 poste utilisateur admin, 1 test de restauration par trimestre).

C’est souvent ici que l’accompagnement fait la différence : arbitrer ce qui est prioritaire, tenir la trajectoire, et sécuriser les changements sans casser la production.

Besoin d’un audit cybersécurité aux Antilles-Guyane ?

Si vous souhaitez un audit orienté priorités 2026 (identités, cloud, sauvegardes, exposition Internet, détection), l’idéal est de le faire avec un partenaire capable d’intervenir vite sur vos sites et de vous accompagner ensuite dans la remédiation.

AITEC accompagne les entreprises en Martinique, Guadeloupe et Guyane avec des services de cybersécurité, d’infogérance et de support. Vous pouvez commencer par un point d’entrée utile : l’importance d’un audit IT pour sécuriser et anticiper les risques et, si votre risque principal est le rançongiciel, consulter Ransomware Antilles : protection et prévention pour entreprises.