Une PME peut investir dans de bons postes, un ERP performant et des outils cloud modernes, si l’infrastructure réseau est instable, tout le reste paraît lent. Appels VoIP qui coupent, Wi-Fi qui décroche, fichiers qui mettent une éternité à s’ouvrir, imprimantes “introuvables”, VPN capricieux, et au final une équipe qui perd du temps tous les jours.

Aux Antilles-Guyane, les contraintes (multi-sites, liaisons Internet variables selon les zones, épisodes climatiques, coupures électriques) rendent la rigueur réseau encore plus importante. Cette checklist vous aide à vérifier les points essentiels pour obtenir un réseau stable, rapide et exploitable au quotidien.

1) Avant la checklist : ce que “stable et rapide” veut dire pour une PME

Un réseau “rapide” n’est pas seulement une question de débit Internet. C’est surtout la capacité à délivrer une expérience constante sur vos applications clés (messagerie, ERP, partage de fichiers, téléphonie, outils cloud) avec des incidents rares et rapidement résolus.

Voici des indicateurs simples à formaliser (même sans outillage complexe) :

| Indicateur | Ce que vous cherchez à éviter | Exemple de mesure utile en PME |

|---|---|---|

| Disponibilité | Arrêts fréquents, redémarrages “magiques” | Journal des coupures et durée (mensuel) |

| Latence et pertes | Visioconférence dégradée, VoIP hachée | Ping interne et vers une cible Internet, pertes de paquets |

| Débit utile | “On a la fibre mais c’est lent” | Test en heures de pointe, par site et par Wi‑Fi |

| Couverture Wi‑Fi | Zones mortes, roaming instable | Cartographie simple, retours utilisateurs |

| Temps de résolution | Incidents qui traînent | Délai moyen de prise en charge et de résolution |

Astuce : choisissez 2 à 3 applications critiques (ex : Teams, votre application métier, partage de fichiers) et faites de leurs performances le référentiel principal.

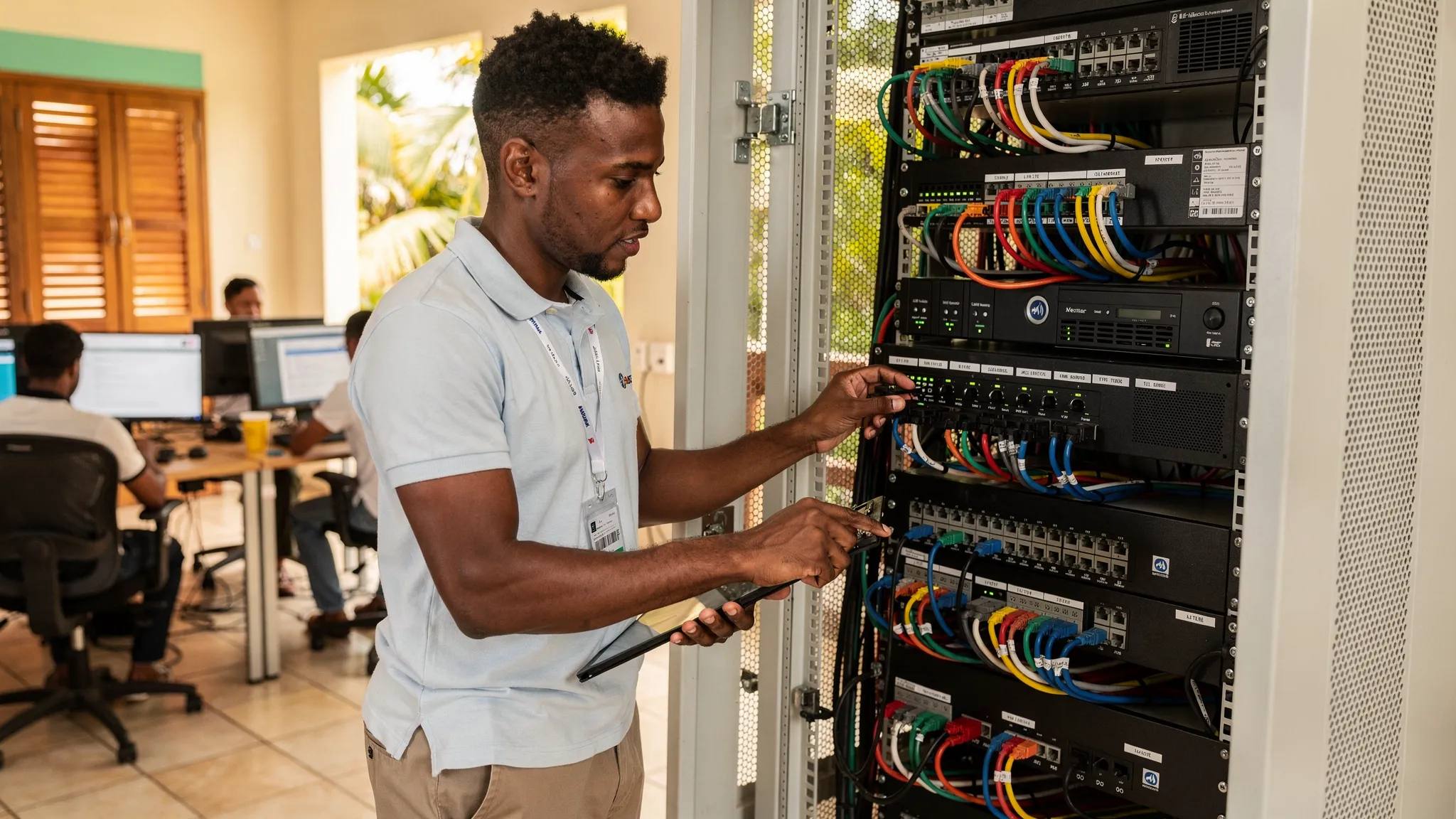

2) Checklist “socle” : câblage, baie, énergie, inventaire

Beaucoup de lenteurs et d’instabilités viennent du physique. C’est aussi la partie la plus “invisible”, donc souvent négligée.

Câblage et brassage

- Catégorie de câbles adaptée (au minimum Cat 5e pour 1 Gb/s, Cat 6 ou plus si besoin et pour la marge).

- Brassage propre et étiqueté (panneau de brassage, ports identifiés, plan de numérotation cohérent).

- Longueurs et chemins maîtrisés (éviter rallonges improvisées, câbles écrasés, torsions, chemins proches de sources perturbatrices).

Référence utile : les bonnes pratiques de câblage structuré s’appuient généralement sur des normes comme la série TIA‑568 (câblage télécom des bâtiments).

Baie réseau et alimentation

- Baie ventilée et sécurisée (accès limité, température raisonnable).

- Onduleur (UPS) dimensionné pour les équipements réseau critiques (switch, routeur, firewall, contrôleur Wi‑Fi si présent).

- Protection électrique (parafoudre, prises et terre conformes).

Dans les territoires exposés aux orages et coupures, l’UPS n’est pas “un confort”. C’est un composant de disponibilité.

Inventaire et versions

- Inventaire à jour (modèles, numéros de série, localisation, rôle, fin de support si connue).

- Sauvegarde des configurations (switch, firewall, points d’accès, routeur) avec un stockage sécurisé.

Sans sauvegarde de configuration, une panne se transforme vite en projet de reconstruction.

3) Checklist LAN : switchs, VLAN, adressage, performance interne

Même si votre Internet est excellent, un LAN mal conçu suffit à créer des lenteurs.

Commutation (switching) et capacité

- Switchs managés (indispensables dès qu’on veut segmentation, QoS, supervision et sécurité sérieuse).

- Débits cohérents (ports 1 Gb/s pour les postes, 10 Gb/s pour les liaisons montantes si serveur/NAS, virtualisation, ou gros flux).

- Boucles évitées (STP correctement configuré, pas de “double câble” improvisé).

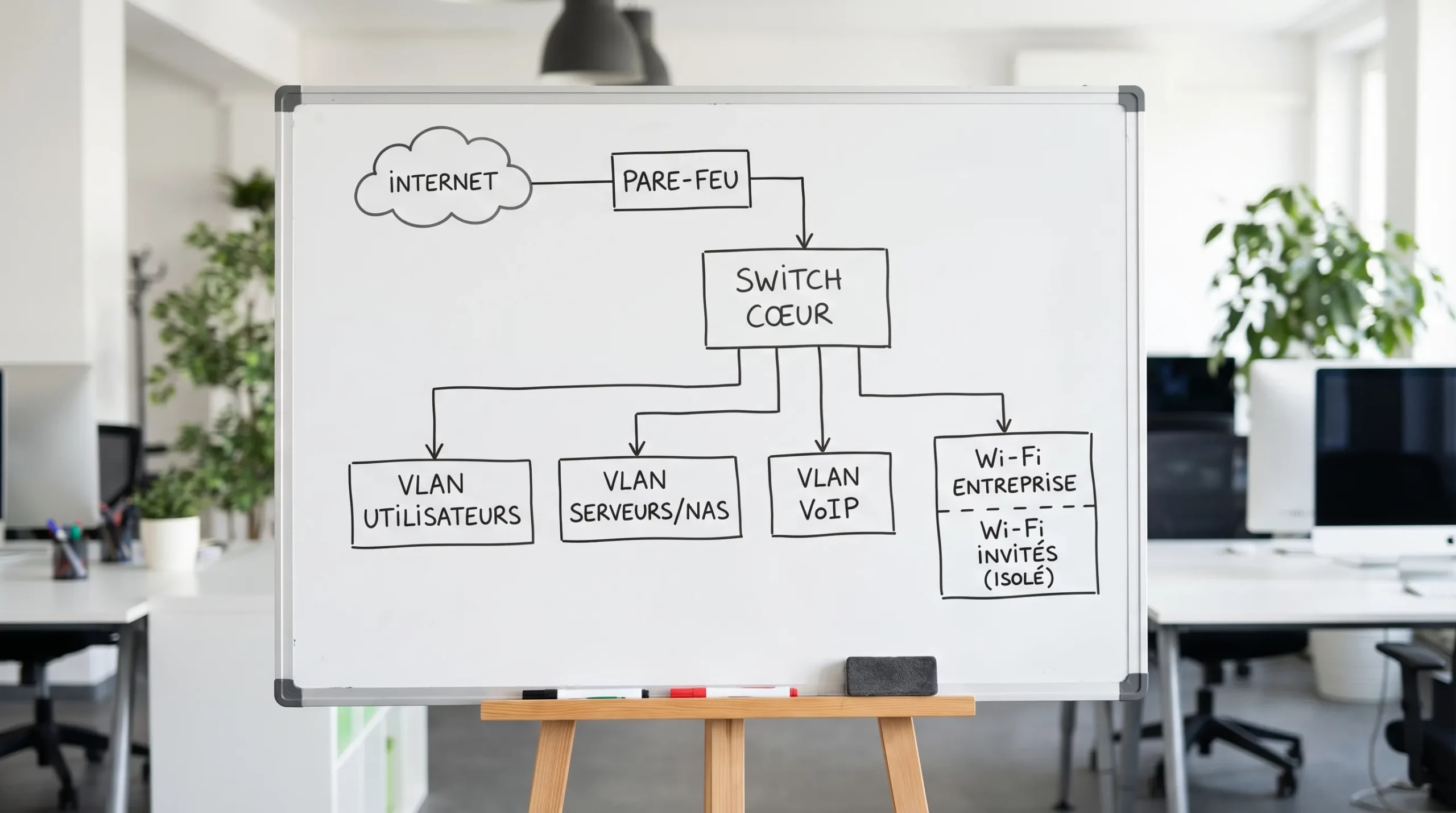

Segmentation (VLAN) et cloisonnement

- VLAN par usages (au minimum : utilisateurs, serveurs, VoIP, invités Wi‑Fi, équipements sensibles type caméras/IoT).

- Règles inter-VLAN contrôlées (ce qui doit parler à quoi, et uniquement ça).

La segmentation sert à la performance (réduction de broadcast) mais aussi à la sécurité (limiter la propagation en cas d’incident). Pour une approche de référence sur la limitation des mouvements latéraux et la logique “ne jamais faire confiance par défaut”, vous pouvez consulter le document Zero Trust de NIST, NIST SP 800‑207.

Adressage IP et services réseau

- Plan d’adressage documenté (réservations, plages DHCP, IP fixes, sous-réseaux par VLAN).

- DNS fiable (c’est un point de panne fréquent, et souvent confondu avec “Internet lent”).

- DHCP redondant si nécessaire (selon taille, multi-sites, criticité).

4) Checklist Wi‑Fi : couverture, capacité, sécurité, expérience utilisateur

Le Wi‑Fi est souvent l’endroit où “tout se voit” : lenteur, coupures, mauvais roaming. Beaucoup de PME ont un Wi‑Fi correct le matin, et inutilisable à 11h quand tout le monde est connecté.

Couverture et capacité

- Étude de couverture, même simplifiée (au minimum : mesure par zone, obstacles, retours réels, pas seulement “ça capte”).

- Points d’accès professionnels (gestion centralisée appréciable dès qu’on a plusieurs AP).

- Choix des bandes (5 GHz privilégié pour la performance, 2,4 GHz gardé pour compatibilité et portée).

- Canaux et puissances maîtrisés (éviter l’auto “au hasard” qui crée des interférences).

Côté standards, Wi‑Fi 6 (802.11ax) améliore surtout la gestion de la densité (beaucoup de clients), pas seulement le débit théorique. Une synthèse claire est disponible sur le site de la Wi‑Fi Alliance.

Sécurité Wi‑Fi

- Réseau invité isolé (pas d’accès au LAN interne).

- Authentification robuste (WPA2-Enterprise ou WPA3-Enterprise si possible, sinon à minima un WPA2 avec politique stricte et renouvellement).

- Journalisation (qui s’est connecté, quand, sur quel SSID), utile en dépannage et en sécurité.

Tests à faire, très concrets

- Tester un appel visio dans 2 zones “problématiques”.

- Tester la bascule d’une zone à l’autre (roaming) en se déplaçant.

- Tester en heure de pointe, pas seulement à 8h.

5) Checklist Internet et inter-sites : disponibilité, bascule, QoS

Pour beaucoup d’entreprises, la plupart des applications sont devenues dépendantes d’Internet (Microsoft 365, outils métiers SaaS, téléphonie, accès distant). Votre réseau doit donc être pensé comme un système “LAN + Internet + sécurité”.

Accès Internet

- Débit réellement mesuré (montant et descendant) et surveillance des variations.

- Pare-feu/routeur dimensionné (VPN, filtrage, inspection, nombre d’utilisateurs).

- Second lien si l’activité est critique (une autre technologie ou un autre opérateur, avec bascule automatique si possible).

VPN et accès distant

- Accès distant standardisé (éviter les bricolages poste par poste).

- MFA activé pour les accès exposés (VPN, accès cloud, administration). L’ANSSI rappelle ces fondamentaux dans son Guide d’hygiène informatique.

Qualité de service (QoS)

- Priorisation des flux sensibles (VoIP, visio, application métier critique) si vous constatez une concurrence forte avec d’autres usages.

- Politique compréhensible et documentée (sinon, elle n’est pas maintenable).

6) Checklist sécurité réseau : “minimum viable” pour une PME

Une infrastructure réseau stable est aussi une infrastructure qui ne se fait pas saturer ou chiffrer. Sans tomber dans un projet disproportionné, voici les bases attendues.

Pare-feu et filtrage

- Pare-feu actif et administré (règles revues, objets propres, suppression des règles “temporairement” laissées).

- Filtrage sortant au moins sur les postes et serveurs sensibles.

- Accès d’administration restreints (réseau d’admin dédié si possible, ou a minima listes d’accès strictes).

Segmentation et contrôle d’accès

- Pas de “tout le monde sur le même réseau” (VLAN, ACL, séparation invités).

- Comptes nominatifs pour l’admin, pas de partage de mots de passe.

Mises à jour et fin de support

- Firmware et correctifs planifiés (switchs, AP, firewall).

- Équipements en fin de support identifiés (risque sécurité, risque de panne, difficulté de dépannage).

Pour une PME, le vrai danger n’est pas “une configuration imparfaite”, c’est un parc non maintenu, non supervisé, et non documenté.

7) Checklist supervision : voir les problèmes avant les utilisateurs

Sans supervision, on gère le réseau à l’oreille. Avec une supervision simple, on réduit drastiquement le temps de diagnostic.

- Supervision de disponibilité (équipements up/down, liaisons, Internet).

- Mesure des performances (latence, pertes, saturation de liens, CPU/mémoire des équipements).

- Centralisation des logs (au minimum firewall et équipements critiques).

- Alerting avec des seuils utiles (trop d’alertes = plus personne ne regarde).

Si vous externalisez, une approche d’infogérance avec supervision continue aide à garder ce niveau d’attention (voir l’article AITEC sur l’infogérance pour TPE et PME aux Antilles).

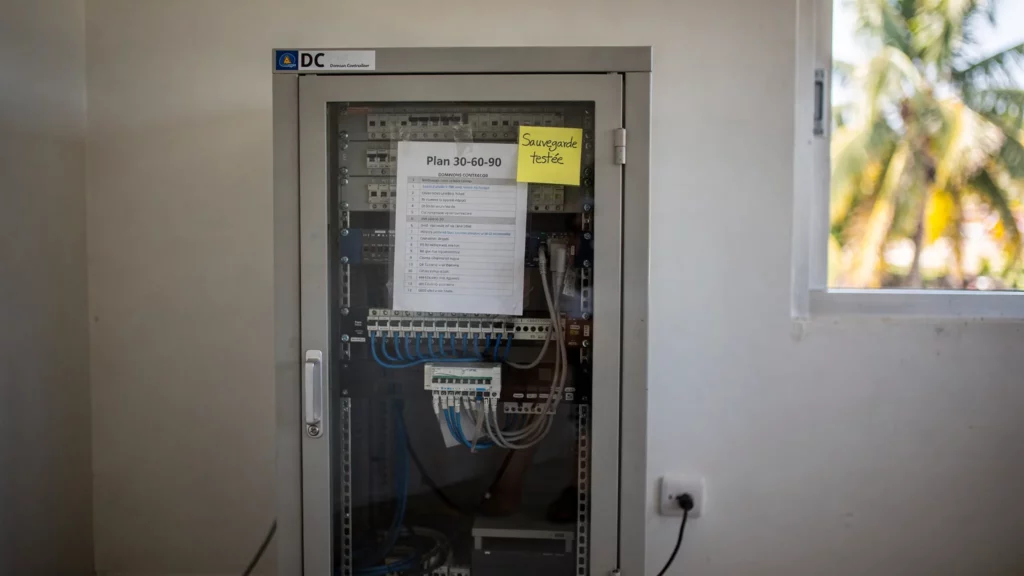

8) Checklist résilience : continuité face aux pannes et aux événements

La stabilité ne vient pas uniquement de la qualité du matériel. Elle vient de la capacité à encaisser les incidents.

Points de résilience à valider

- UPS opérationnel (batteries testées, autonomie réaliste).

- Configurations sauvegardées et restaurables.

- Équipements critiques en double si nécessaire (selon taille : firewall en HA, second switch de coeur, second lien Internet).

- Procédure d’intervention (qui appeler, quels accès, quelles étapes, où est la doc).

Dans les Antilles-Guyane, pensez aussi au facteur logistique : certains matériels peuvent avoir des délais d’approvisionnement significatifs. Anticiper les pièces critiques et les remplacements planifiés évite des indisponibilités longues.

9) La checklist “à imprimer” : contrôles essentiels et comment les valider

Le tableau ci-dessous sert de base à un audit interne ou à un cadrage avec un prestataire.

| Domaine | Point de contrôle | Comment valider rapidement | Fréquence recommandée |

|---|---|---|---|

| Physique | Brassage étiqueté et plan à jour | Vérifier baie + plan de ports | Trimestriel |

| Physique | UPS présent et testé | Test coupure contrôlée, état batteries | Trimestriel |

| LAN | Switchs managés et STP cohérent | Revue config, détection de boucles | Semestriel |

| LAN | VLAN séparés (invités, VoIP, serveurs) | Vérifier plan VLAN + règles inter-VLAN | Semestriel |

| LAN | Plan IP, DNS, DHCP documentés | Revue documentation + tests de résolution DNS | Semestriel |

| Wi‑Fi | Couverture validée en zones clés | Tests terrain + retours utilisateurs | Trimestriel |

| Wi‑Fi | SSID invité isolé | Test accès invité, impossible d’atteindre LAN | Semestriel |

| Internet | Débit et latence mesurés en heure de pointe | Speed test + ping + monitoring | Mensuel |

| Internet | Accès distant sécurisé (MFA) | Vérifier politique d’accès et comptes | Trimestriel |

| Sécurité | Règles firewall revues et propres | Revue des règles, suppression exceptions obsolètes | Trimestriel |

| Sécurité | Firmware à jour et fin de support suivie | Inventaire + vérif versions | Trimestriel |

| Supervision | Alertes utiles (liens, équipements, Internet) | Vérifier tableau de bord et notifications | Mensuel |

10) Quand cette checklist révèle un risque : quoi faire sans tout refaire

Si vous cochez “non” sur plusieurs points, l’objectif n’est pas de lancer un chantier gigantesque. Une trajectoire réaliste pour une PME ressemble souvent à ceci :

- Stabiliser le socle (baie, UPS, câblage, inventaire, sauvegarde des configs).

- Sécuriser l’exposition (pare-feu propre, VPN avec MFA, segmentation minimum).

- Mettre la visibilité (supervision et logs) pour arrêter de subir.

- Optimiser ensuite (Wi‑Fi, QoS, montée en débit, redondance, HA).

Cette approche limite les interruptions et produit des gains visibles rapidement.

11) Faire valider votre infrastructure réseau par un expert local

Un regard externe est souvent utile pour prioriser et éviter les angles morts (ex : un Wi‑Fi “OK” mais un DNS instable, une boucle sporadique, une règle firewall trop permissive, un lien saturé uniquement à certaines heures).

AITEC accompagne les PME et organisations en Martinique, Guadeloupe et Guyane sur les sujets réseau, infogérance, cloud et cybersécurité, avec un support local. Si vous voulez transformer cette checklist en plan d’action, vous pouvez demander un diagnostic via le site AITEC ou démarrer par un contenu connexe :

- Réseau et connectivité : comment bâtir une infrastructure fiable

- Audit IT : sécuriser et anticiper les risques

- Cybersécurité : enjeux et protections aux Antilles-Guyane

- Point d’entrée : AITEC Antilles