Quand on dirige une PME (ou une structure publique) aux Antilles-Guyane, la cybersécurité passe souvent après l’opérationnel. Et pourtant, une seule compromission (phishing, ransomware, compte mail piraté) suffit à bloquer la facturation, la production ou l’accueil client.

Si vous cherchez une approche pragmatique d’« entreprise cybersécurité » (par où commencer, quoi faire en premier, quoi déléguer), l’objectif de cet article est simple : vous aider à mettre en place un socle minimal efficace en peu de temps, puis à structurer la suite sans vous perdre dans la technique.

Avant de “faire de la cybersécurité”, clarifiez ce que vous devez protéger

La cybersécurité n’est pas qu’une liste d’outils. Quand on manque de temps, la priorité est de protéger ce qui, si ça tombe, arrête l’activité.

Posez-vous trois questions (cela prend 10 minutes) :

- Quels sont nos “bijoux de famille” ? Exemples : messagerie, facturation, dossiers clients, paie, ERP, données santé, plans, contrats.

- Quels sont les 3 scénarios qui feraient le plus mal ? Exemples : ransomware, fraude au président, vol de boîtes mail, fuite de données.

- Combien de temps peut-on tenir sans IT ? Même sans aller jusqu’à un PRA complet, noter un ordre de grandeur (4 heures, 1 jour, 3 jours) change la priorisation.

Cette étape évite le piège classique : investir du temps dans un sujet “visible” (changer tous les mots de passe) tout en laissant une porte ouverte critique (accès distant non protégé, sauvegarde non restaurable, droits admin partout).

Le triage express (45 minutes) : ce que vous pouvez vérifier dès aujourd’hui

Vous n’avez pas besoin d’un audit complet pour détecter les failles les plus fréquentes. Voici un triage rapide qui donne déjà une direction.

1) Comptes et accès : “qui peut entrer et jusqu’où ?”

Vérifiez :

- MFA activé sur la messagerie (Microsoft 365, Google Workspace) et les accès distants.

- Nombre de comptes administrateurs (il y en a souvent trop). Idéalement, seuls quelques comptes nominaux, et pas d’admin au quotidien.

- Comptes “fantômes” (anciens employés, prestataires) encore actifs.

Pourquoi c’est prioritaire : la majorité des attaques PME commencent par l’identité (mot de passe divulgué, phishing, réutilisation).

2) Sauvegarde : “peut-on réellement restaurer ?”

Une sauvegarde “qui tourne” ne suffit pas. Le test qui compte : restaurer.

- Où sont les sauvegardes (sur site, cloud, disque USB) ?

- Sont-elles isolées du SI (sinon un ransomware les chiffre aussi) ?

- Avez-vous fait un test de restauration dans les 90 derniers jours ?

Pour cadrer la démarche, l’ANSSI publie des recommandations et guides pratiques, notamment autour des mesures d’hygiène et des sauvegardes (ANSSI).

3) Mises à jour et postes : “combien de machines sont en retard ?”

- Les mises à jour Windows/macOS sont-elles automatiques ?

- Les applications courantes (navigateur, Office, PDF) sont-elles maintenues ?

- Un antivirus/EDR est-il actif et supervisé ?

4) Messagerie : “sommes-nous faciles à piéger ?”

- Filtrage antispam et anti-phishing en place.

- Sensibilisation minimale (même 20 minutes) sur les demandes urgentes de virement, les liens, les pièces jointes.

Pour la prévention côté utilisateurs, les ressources de Cybermalveillance.gouv.fr sont utiles et accessibles.

Le “socle minimal” d’une entreprise cybersécurité (5 actions à fort impact)

Si vous ne deviez faire que 5 choses ce trimestre, faites celles qui réduisent le risque vite et beaucoup, sans immobiliser vos équipes.

1) Activer la MFA partout où c’est possible (priorité absolue)

Commencez par : messagerie, VPN, outils métiers accessibles depuis Internet, consoles d’administration.

La MFA ne rend pas invulnérable, mais elle bloque une grande part des compromissions liées aux mots de passe.

2) Mettre en place une sauvegarde robuste et testée

Visez une logique type 3-2-1 (plusieurs copies, supports différents, une copie hors site), mais surtout : planifiez un test de restauration. Sans test, vous ne savez pas si vous pouvez redémarrer.

Pour approfondir, vous pouvez consulter le contenu AITEC sur la sauvegarde des données d’entreprise aux Antilles.

3) Standardiser les mises à jour (OS + applications) et réduire les privilèges

Deux leviers simples :

- Activer les mises à jour automatiques et définir une fenêtre de maintenance.

- Retirer les droits admin locaux quand ce n’est pas nécessaire.

C’est rarement “spectaculaire”, mais c’est l’une des meilleures défenses contre l’exploitation de failles connues.

4) Protéger la messagerie (et les virements) contre le phishing et la fraude

Le phishing est un problème technique et organisationnel.

- Côté technique : filtrage, règles de blocage, durcissement.

- Côté process : procédure interne pour les virements (double validation, appel de confirmation).

5) Avoir une protection endpoint et réseau “gérée”, pas juste installée

Un antivirus installé sans supervision, c’est comme une alarme sans personne pour répondre. L’objectif est d’avoir :

- une protection à jour,

- une remontée d’alertes,

- une réaction rapide (isoler un poste, bloquer un compte, couper un accès).

Dans beaucoup de PME, c’est justement l’intérêt d’un accompagnement managé (infogérance/cybersécurité).

Prioriser quand on manque de temps : un tableau simple impact vs effort

| Action | Effort | Impact sécurité | Pourquoi c’est rentable rapidement |

|---|---|---|---|

| MFA sur messagerie + accès distants | Faible à moyen | Très élevé | Réduit fortement le risque de compromission de comptes |

| Sauvegarde hors ligne + test de restauration | Moyen | Très élevé | Limite l’impact d’un ransomware et des erreurs humaines |

| Mises à jour automatiques + retrait des droits admin | Moyen | Élevé | Bloque de nombreuses attaques opportunistes |

| Renforcement messagerie + procédure anti-fraude au virement | Faible à moyen | Élevé | Réduit phishing, fraude et usurpation |

| Supervision basique des postes et serveurs (alerting) | Moyen | Élevé | Détecte plus tôt, limite la propagation |

L’idée n’est pas de tout faire en même temps, mais de choisir un pack cohérent qui couvre identité, sauvegarde, exposition Internet et détection.

Ce qu’il est judicieux de déléguer à une entreprise de cybersécurité

Quand le temps manque, le meilleur arbitrage consiste souvent à garder en interne ce qui relève du métier, et à déléguer ce qui demande :

- une surveillance continue,

- des compétences pointues,

- une capacité de réaction.

Concrètement, une entreprise de cybersécurité (ou un partenaire IT avec un volet cybersécurité managé) peut prendre en charge :

- Supervision et détection (SOC, corrélation d’alertes, suivi des événements).

- Gestion des correctifs et du durcissement (selon périmètre).

- Gestion des sauvegardes (pilotage, surveillance, tests planifiés).

- Réponse à incident (procédures, confinement, restauration, retour d’expérience).

- Audit et feuille de route réaliste, adaptée à votre taille.

Dans les Antilles-Guyane, l’enjeu “temps” se combine souvent à des contraintes de ressources et de disponibilité. Avoir un support réactif et de proximité devient un vrai facteur de réduction du risque.

Pour comprendre l’intérêt d’une approche managée, ce contenu peut compléter votre réflexion : Pourquoi externaliser votre infogérance IT aux Antilles-Guyane ?

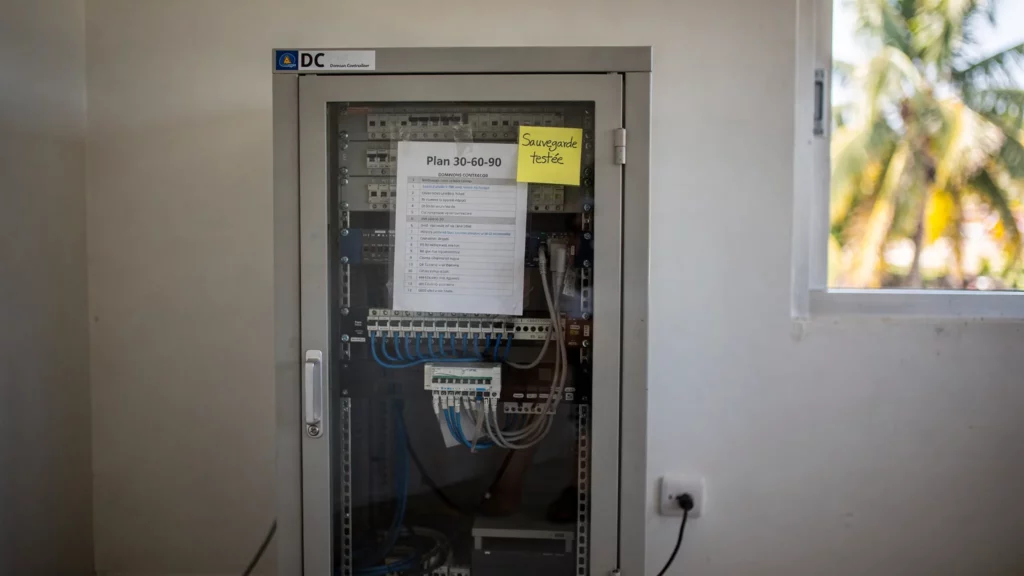

Un plan 30-60-90 jours (simple, actionnable) pour sécuriser sans y passer vos nuits

Le meilleur moyen d’avancer vite est de découper en trois vagues : réduire le risque immédiat, stabiliser, puis structurer.

Jours 0 à 30 : “stopper l’hémorragie”

Objectif : réduire les risques les plus probables.

- MFA sur les comptes critiques.

- Inventaire minimal des comptes, accès, équipements clés.

- Sauvegarde hors site ou isolée + premier test de restauration.

- Mises à jour activées + suppression des comptes inutiles.

- Sensibilisation express : phishing, mots de passe, virements.

Jours 30 à 60 : “durcir et rendre visible”

Objectif : éviter la propagation et détecter plus tôt.

- Réduction des privilèges, séparation des usages admin.

- Segmentation réseau “pragmatique” (au moins serveurs vs postes).

- Centralisation minimale des journaux et alertes (selon environnement).

- Revue des accès externes (VPN, RDP, accès fournisseurs).

Jours 60 à 90 : “se préparer à l’incident”

Objectif : ne pas improviser le jour J.

- Plan de réponse à incident (qui fait quoi, qui appeler, quelles décisions).

- Exercices courts (table-top) et validation des scénarios.

- Mise à plat des objectifs de continuité (RTO/RPO) et trajectoire PRA.

Si la continuité est un sujet prioritaire pour vous, vous pouvez consulter : Plan de reprise d’activité : comment garantir la continuité IT de votre PME aux Antilles ?

| Horizon | Livrables attendus | Résultat concret |

|---|---|---|

| 0-30 jours | MFA, sauvegarde testée, mises à jour, sensibilisation | Baisse forte du risque “immédiat” |

| 30-60 jours | Moins de privilèges, réseau plus cloisonné, alertes | Moins de propagation, détection plus tôt |

| 60-90 jours | Plan incident + trajectoire PRA | Décisions plus rapides, reprise plus fiable |

Les erreurs fréquentes (et coûteuses) quand on veut aller vite

Accélérer ne veut pas dire “faire au hasard”. Voici ce qui fait perdre le plus de temps au final.

- Acheter un outil avant d’avoir clarifié le besoin (ex : EDR sans supervision, sauvegarde sans test).

- Tout miser sur la sensibilisation et laisser les accès critiques non protégés.

- Garder des droits admin partout “par confort”.

- Sous-estimer la messagerie (souvent le point d’entrée numéro 1).

- Découvrir le jour de l’incident que personne ne sait qui appelle l’assureur, le prestataire, ou comment isoler un poste.

Comment choisir un partenaire cybersécurité (surtout si vous manquez de temps)

Vous cherchez moins “un prestataire” qu’un système de pilotage fiable. Lors d’un premier échange, posez ces questions :

- Que surveillez-vous concrètement et à quelle fréquence ? (postes, serveurs, firewall, Microsoft 365, sauvegardes)

- Que se passe-t-il quand une alerte tombe ? (délai, escalade, actions possibles)

- Comment mesure-t-on l’amélioration ? (tableau de bord, rapports, incidents évités, conformité)

- Pouvez-vous intervenir sur site en Martinique, Guadeloupe, Guyane si nécessaire ?

- Quelle est la feuille de route 90 jours réaliste pour notre taille et nos contraintes ?

Un bon partenaire doit savoir dire “non” à certaines demandes si elles ne sont pas prioritaires, et vous proposer un plan simple, séquencé, mesurable.

Pour une entrée structurée, un audit est souvent le meilleur point de départ : L’importance d’un audit IT pour sécuriser et anticiper les risques

Frequently Asked Questions

Par où commencer en cybersécurité quand on est une petite entreprise ? Commencez par l’identité (MFA), la sauvegarde (avec test de restauration), puis les mises à jour et la messagerie. Ce sont les leviers les plus rapides et les plus rentables.

Combien de temps faut-il pour avoir un “minimum viable” en cybersécurité ? En général, 2 à 4 semaines suffisent pour mettre en place un socle (MFA, sauvegardes fiables, mises à jour, règles anti-phishing), surtout si vous êtes accompagné.

Faut-il un SOC quand on est une PME ? Pas forcément “comme une grande entreprise”, mais une forme de supervision et de réaction (interne ou managée) devient utile dès que vos outils sont critiques et que vous ne pouvez pas surveiller en continu.

La sauvegarde suffit-elle contre les ransomwares ? Non, mais elle réduit drastiquement l’impact si elle est isolée et testée. Il faut aussi limiter la compromission initiale (MFA, mises à jour, messagerie) et prévoir la réponse à incident.

Comment concilier RGPD et cybersécurité ? Le RGPD impose de protéger les données personnelles avec des mesures adaptées au risque. La CNIL rappelle l’importance des mesures de sécurité (contrôle d’accès, authentification, traçabilité, sauvegardes) : CNIL.

Besoin d’un plan clair, sans y passer des semaines ?

Si vous voulez avancer vite, l’approche la plus efficace est souvent de démarrer par un audit court, puis d’exécuter une feuille de route 30-60-90 jours avec un partenaire capable d’assurer la supervision et le support.

AITEC accompagne les organisations en Martinique, Guadeloupe et Guyane avec des services d’infogérance, de cloud et de cybersécurité (dont supervision/SOC selon périmètre), avec un support disponible 24/7.

- Découvrez l’accompagnement : Cybersécurité pour PME et TPE aux Antilles

- Demandez un point de départ concret : contactez AITEC pour planifier un audit et une feuille de route adaptée à votre activité.