Une bonne cybersécurité ne commence pas par l’achat d’un outil. Elle commence par une feuille de route claire, réaliste et priorisée. Pour une PME, une collectivité ou une organisation aux Antilles-Guyane, l’enjeu est souvent le même : réduire rapidement les risques sans immobiliser les équipes, sans exploser le budget et sans perdre de vue la continuité d’activité.

Le conseil cybersécurité sert précisément à transformer une inquiétude vague, phishing, ransomware, fuite de données, panne serveur, en plan d’action concret. En 30 jours, il est possible de dresser un état des lieux, d’identifier les failles critiques, de sécuriser les fondamentaux et de bâtir un programme de protection sur 3, 6 ou 12 mois.

Voici une méthode pragmatique pour construire cette feuille de route en un mois, adaptée aux réalités des entreprises de Martinique, Guadeloupe et Guyane.

Pourquoi viser une feuille de route cybersécurité en 30 jours ?

Beaucoup d’entreprises repoussent leur stratégie de cybersécurité parce que le sujet semble trop vaste. Pourtant, attendre d’avoir un budget complet, une équipe dédiée ou une architecture parfaite revient souvent à rester exposé plus longtemps.

Une approche sur 30 jours permet de créer une dynamique. L’objectif n’est pas de tout corriger immédiatement, mais de prendre de meilleures décisions, dans le bon ordre. Cette logique est particulièrement utile pour les PME et TPE qui doivent arbitrer entre sécurité, disponibilité, coûts, production et contraintes opérationnelles.

Une feuille de route efficace répond à quatre questions simples :

- Quels sont les actifs les plus critiques pour l’activité ?

- Quels risques peuvent provoquer une interruption, une perte financière ou une atteinte à la réputation ?

- Quelles actions doivent être lancées immédiatement ?

- Quels chantiers doivent être planifiés sur les prochains mois ?

Les recommandations de l’ANSSI sur l’hygiène informatique rappellent l’importance des mesures de base : gestion des accès, mises à jour, sauvegardes, cloisonnement, supervision et sensibilisation. Le rôle du conseil cybersécurité est de les adapter à votre contexte réel, pas de produire un document générique.

Avant de commencer : fixer le périmètre et les responsabilités

Les premiers jours sont souvent perdus parce que personne ne sait exactement qui décide, qui fournit les informations et quel système doit être analysé en priorité. Avant même l’audit technique, il faut cadrer la mission.

Le périmètre peut couvrir tout le système d’information ou seulement une partie critique : serveurs, postes utilisateurs, messagerie, réseau, cloud, sauvegardes, applications métiers, sites distants, équipements industriels ou accès VPN. Dans les Antilles-Guyane, il faut aussi intégrer les contraintes de connectivité, de disponibilité du matériel, de support local et de résilience face aux risques climatiques.

Un cadrage simple suffit souvent : un sponsor côté direction, un référent informatique, un interlocuteur métier et un prestataire conseil si l’entreprise n’a pas les compétences en interne. Cette gouvernance légère évite que la cybersécurité reste un sujet purement technique. Elle devient un sujet de continuité d’activité.

| Élément à cadrer | Pourquoi c’est important | Exemple de décision |

|---|---|---|

| Périmètre | Éviter un audit trop large ou trop superficiel | Inclure la messagerie, les serveurs, les sauvegardes et les accès distants |

| Responsable | Accélérer les arbitrages | Nommer un référent interne et un décideur métier |

| Priorité métier | Protéger ce qui fait tourner l’entreprise | Identifier l’ERP, la comptabilité, les dossiers clients ou les outils de production |

| Contraintes | Construire un plan applicable | Budget, disponibilité des équipes, sites distants, dépendance Internet |

| Calendrier | Transformer l’audit en actions | Valider un plan à 30 jours, puis une trajectoire à 90 jours |

Jours 1 à 7 : établir le diagnostic et cartographier les risques

La première semaine doit produire une vision claire de l’existant. Elle ne doit pas se limiter à une liste de machines. Il faut comprendre comment l’entreprise fonctionne, où se trouvent les données sensibles, quels accès sont utilisés et quels incidents pourraient bloquer l’activité.

Le diagnostic commence par l’inventaire : postes, serveurs, pare-feu, routeurs, solutions de sauvegarde, comptes administrateurs, applications cloud, licences, antivirus, outils de prise en main à distance, comptes utilisateurs et prestataires externes. Même un inventaire imparfait vaut mieux qu’une infrastructure inconnue.

Ensuite vient l’analyse des risques. Il ne s’agit pas de prédire toutes les attaques possibles, mais de repérer les scénarios les plus probables et les plus impactants. Pour une PME locale, les scénarios courants sont souvent : compromission de messagerie, ransomware, perte de données, panne serveur, vol d’identifiants, accès VPN mal sécurisé, sauvegarde non restaurable ou départ d’un collaborateur avec des accès encore actifs.

Vous pouvez vous appuyer sur un audit informatique structuré pour objectiver cette étape. L’intérêt d’un regard externe est de repérer les angles morts : comptes oubliés, absence de journalisation, sauvegardes non testées, équipements obsolètes, dépendances critiques ou mauvaises pratiques devenues habituelles.

À la fin de la semaine 1, vous devez disposer d’une première matrice de risques.

| Risque identifié | Probabilité | Impact | Priorité | Action immédiate possible |

|---|---|---|---|---|

| Compte administrateur partagé | Élevée | Élevé | Critique | Créer des comptes nominatifs et limiter les privilèges |

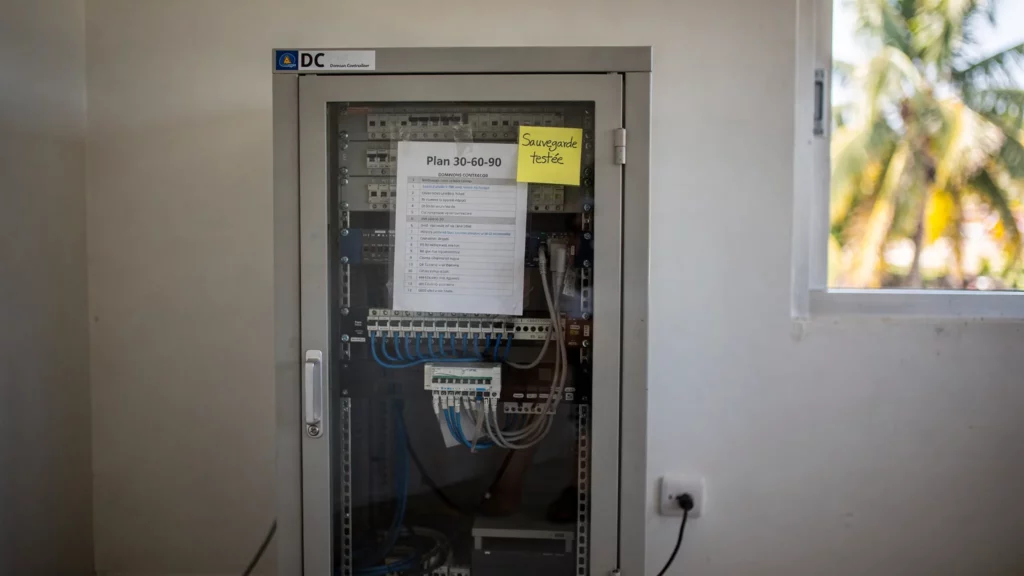

| Sauvegarde non testée | Moyenne | Très élevé | Critique | Lancer un test de restauration |

| MFA absent sur la messagerie | Élevée | Élevé | Critique | Activer l’authentification multifacteur |

| Postes non à jour | Moyenne | Élevé | Haute | Planifier les correctifs de sécurité |

| Wi-Fi invité non isolé | Moyenne | Moyen | Moyenne | Séparer les réseaux invités et internes |

Cette matrice n’a pas besoin d’être parfaite. Elle doit surtout permettre de décider.

Jours 8 à 14 : sécuriser les fondamentaux sans attendre

La deuxième semaine doit être orientée vers les gains rapides. Une feuille de route cybersécurité qui n’apporte aucune amélioration concrète avant plusieurs mois perd vite le soutien des équipes.

Les premières mesures doivent viser les points d’entrée les plus exposés. La messagerie est prioritaire, car elle concentre le phishing, l’usurpation d’identité, les pièces jointes malveillantes et les demandes frauduleuses. L’authentification multifacteur, le durcissement des mots de passe, la désactivation des anciens comptes et la revue des droits réduisent rapidement le risque.

Les sauvegardes sont l’autre pilier. Une entreprise peut parfois survivre à une attaque si elle sait restaurer ses données. Elle peut en revanche se retrouver bloquée si ses sauvegardes sont incomplètes, connectées en permanence au réseau ou jamais testées. Le site Cybermalveillance.gouv.fr recommande notamment de préparer les organisations face aux rançongiciels, avec des mesures de prévention et de réaction adaptées.

Durant cette deuxième semaine, les actions les plus rentables sont souvent les suivantes :

- Activer la MFA sur les comptes critiques, en particulier messagerie, VPN, outils cloud et comptes administrateurs.

- Vérifier les sauvegardes, leur fréquence, leur chiffrement, leur isolement et la possibilité de restaurer rapidement.

- Appliquer les mises à jour de sécurité prioritaires sur les serveurs, postes, pare-feu et applications exposées.

- Réduire les droits administrateurs et supprimer les comptes inutilisés ou partagés.

- Sécuriser les accès distants avec des règles claires, des journaux et une authentification forte.

Ces mesures ne remplacent pas une stratégie complète, mais elles réduisent une grande partie de l’exposition immédiate. Elles donnent aussi un signal positif aux collaborateurs : la cybersécurité devient concrète.

Jours 15 à 21 : organiser la détection, la réponse et la continuité

Une cybersécurité mature ne se limite pas à empêcher les incidents. Elle consiste aussi à les détecter vite, à réagir proprement et à reprendre l’activité dans des délais acceptables.

La troisième semaine doit donc se concentrer sur trois sujets : supervision, réponse aux incidents et continuité. Sans supervision minimale, l’entreprise peut ignorer pendant plusieurs jours qu’un compte a été compromis ou qu’un serveur présente des comportements anormaux. Sans procédure d’incident, les équipes improvisent sous stress. Sans plan de reprise, la restauration peut prendre beaucoup plus de temps que prévu.

Le niveau de supervision dépend de la taille de l’organisation. Une petite structure peut commencer par centraliser les alertes de ses outils de sécurité, surveiller les connexions inhabituelles et définir qui reçoit les notifications. Une organisation plus exposée peut s’appuyer sur une supervision de sécurité ou un SOC, notamment lorsque les activités nécessitent une disponibilité élevée.

La réponse aux incidents doit rester simple. Il faut savoir qui contacter, comment isoler un poste, comment préserver les preuves, quand prévenir la direction, comment communiquer aux collaborateurs et quelles données vérifier. Pour les données personnelles, la CNIL propose un guide de sécurité utile pour structurer les mesures attendues dans une logique de conformité RGPD.

La continuité d’activité mérite une attention particulière aux Antilles-Guyane. Les cyberattaques ne sont pas les seules menaces. Les coupures Internet, aléas électriques, événements climatiques, pannes matérielles et délais d’approvisionnement peuvent aussi perturber l’activité. Une stratégie cybersécurité solide doit donc être reliée au plan de reprise d’activité.

| Domaine | Question clé | Livrable en semaine 3 |

|---|---|---|

| Détection | Comment savons-nous qu’un incident est en cours ? | Liste des alertes critiques et responsables de traitement |

| Réponse | Qui fait quoi en cas d’attaque ? | Procédure d’incident courte et testable |

| Sauvegarde | Combien de temps faut-il pour restaurer ? | Résultat d’un test de restauration |

| Continuité | Quelles activités doivent redémarrer en premier ? | Priorisation des applications et services critiques |

| Communication | Qui informe les équipes, clients ou partenaires ? | Modèle de message et chaîne de décision |

L’objectif n’est pas de produire un classeur complexe. Une procédure de deux pages, comprise par les bonnes personnes, vaut mieux qu’un document de 80 pages jamais testé.

Jours 22 à 30 : prioriser, chiffrer et valider la feuille de route

La dernière semaine transforme les constats en trajectoire. C’est ici que le conseil cybersécurité apporte le plus de valeur : arbitrer entre ce qui est urgent, ce qui est important, ce qui est faisable rapidement et ce qui nécessite un projet plus structuré.

La feuille de route doit être lisible par la direction comme par les équipes techniques. Elle doit éviter deux pièges : l’accumulation de recommandations sans ordre de priorité et le plan trop ambitieux impossible à financer.

Une bonne structure consiste à classer les actions en trois horizons.

| Horizon | Objectif | Exemples d’actions |

|---|---|---|

| 0 à 30 jours | Réduire les risques critiques | MFA, revue des comptes, test de sauvegarde, correctifs urgents, procédure d’incident |

| 31 à 90 jours | Structurer la protection | Politique d’accès, supervision, segmentation réseau, durcissement des postes, sensibilisation phishing |

| 3 à 12 mois | Renforcer durablement le SI | Modernisation infrastructure, cloud hybride, PRA testé, SOC, gouvernance sécurité, audits réguliers |

Le budget doit être présenté de façon claire : actions internes, prestations externes, licences, matériel éventuel, formation, maintenance et supervision. Pour les organisations qui n’ont pas d’équipe IT complète, l’infogérance peut permettre de maintenir les mesures dans le temps : mises à jour, supervision, sauvegardes, support, suivi des incidents et amélioration continue.

Le dernier jour, la feuille de route doit être validée avec les décideurs. Cette validation ne doit pas seulement porter sur la technique, mais aussi sur les risques acceptés. Certaines actions peuvent être différées, mais il faut que la direction comprenne ce que cela implique.

Les livrables attendus à la fin des 30 jours

Un accompagnement de conseil cybersécurité doit laisser à l’entreprise des documents utiles, pas seulement une présentation. Les livrables doivent permettre de passer à l’action immédiatement et de suivre les progrès dans le temps.

Les livrables les plus utiles sont généralement :

- Une synthèse direction avec les risques majeurs, les décisions à prendre et les priorités.

- Un inventaire des actifs critiques, incluant serveurs, applications, comptes, données et dépendances.

- Une matrice des risques avec probabilité, impact, niveau de priorité et responsable de l’action.

- Une liste d’actions rapides déjà lancées ou à finaliser dans les prochains jours.

- Une feuille de route à 90 jours et 12 mois, avec budget estimatif et niveaux d’urgence.

- Une procédure de réponse aux incidents simple, testable et adaptée à l’organisation.

Pour rester efficace, chaque action doit avoir un propriétaire, une échéance et un indicateur. Par exemple : “activer la MFA sur 100 % des comptes messagerie avant le 15 du mois”, “réaliser un test de restauration trimestriel” ou “corriger les vulnérabilités critiques sous 15 jours”.

Comment prioriser quand tout semble urgent ?

Dans beaucoup de diagnostics, la liste des failles paraît longue. C’est normal. Le but n’est pas de tout traiter au même niveau, mais de hiérarchiser.

Une méthode simple consiste à croiser quatre critères : impact métier, probabilité, facilité de mise en œuvre et dépendances. Une action à fort impact, forte probabilité et faible complexité doit être lancée immédiatement. Une action importante mais lourde, comme refondre l’architecture réseau ou migrer certains serveurs, peut être planifiée en projet.

| Type d’action | Priorité recommandée | Exemple |

|---|---|---|

| Impact élevé, effort faible | Immédiate | MFA, suppression des comptes inactifs, test de restauration |

| Impact élevé, effort moyen | À planifier sous 90 jours | Segmentation réseau, durcissement des postes, supervision renforcée |

| Impact élevé, effort fort | Projet structurant | Refonte infrastructure, migration cloud, PRA complet |

| Impact faible, effort fort | À différer | Outils avancés sans besoin métier clair |

Cette priorisation évite de consacrer le budget à des solutions visibles mais secondaires, alors que des failles de base restent ouvertes.

Les erreurs fréquentes à éviter

La première erreur consiste à confondre cybersécurité et achat d’outils. Un antivirus, un pare-feu ou une solution cloud ne suffisent pas si les accès sont mal gérés, si les sauvegardes ne sont pas testées ou si personne ne surveille les alertes.

La deuxième erreur est de négliger les utilisateurs. Les collaborateurs sont souvent la première ligne de défense. Une formation courte, adaptée aux situations réelles, peut réduire les erreurs de clic, les transferts de fichiers sensibles ou les validations de fausses demandes de paiement.

La troisième erreur est de produire une feuille de route sans suivi. La cybersécurité évolue avec les usages, les nouveaux logiciels, les départs de salariés, les prestataires, les sites distants et les contraintes réglementaires. Il faut prévoir des points réguliers, même courts, pour vérifier l’avancement.

Enfin, beaucoup d’entreprises sous-estiment les contraintes locales : délai de remplacement matériel, qualité variable des liaisons, dépendance à certains prestataires, besoin de support réactif, sites éloignés ou exposition aux risques climatiques. Une stratégie pertinente aux Antilles-Guyane doit intégrer ces réalités dès le départ.

Pourquoi se faire accompagner par un expert local ?

Un conseil cybersécurité externe apporte de la méthode, du recul et une capacité à prioriser. Un partenaire local ajoute une compréhension du terrain : disponibilité des infrastructures, contraintes de connectivité, besoins de support, proximité avec les équipes et capacité d’intervention adaptée aux entreprises régionales.

AITEC accompagne les organisations de Martinique, Guadeloupe et Guyane sur les sujets d’audit, d’infogérance, de cloud, de cybersécurité, de supervision, de réseau, de virtualisation et de support IT. L’objectif n’est pas d’imposer une solution unique, mais de construire une trajectoire réaliste, progressive et alignée sur les risques métiers.

Pour une PME, l’enjeu est simple : ne pas attendre l’incident pour découvrir les faiblesses du système d’information. En 30 jours, il est possible de passer d’une situation incertaine à une stratégie claire, financée, priorisée et pilotable.

Questions fréquentes

Une feuille de route cybersécurité en 30 jours suffit-elle à sécuriser complètement l’entreprise ? Non. Les 30 jours servent à diagnostiquer, prioriser et lancer les actions critiques. La sécurisation complète est un processus continu, avec des chantiers à 90 jours, 6 mois et 12 mois.

Faut-il réaliser un audit avant de bâtir la feuille de route ? Oui, même sous une forme rapide. Sans audit, les décisions reposent sur des impressions. Un diagnostic permet d’identifier les actifs critiques, les vulnérabilités, les priorités et les dépendances techniques.

Quelles actions faut-il lancer en premier ? Les priorités les plus fréquentes sont l’activation de la MFA, la vérification des sauvegardes, la correction des failles critiques, la revue des comptes administrateurs et la préparation d’une procédure d’incident.

Une PME sans responsable informatique peut-elle suivre cette méthode ? Oui, mais elle a souvent intérêt à se faire accompagner. Un prestataire peut structurer le diagnostic, proposer une priorisation réaliste et prendre en charge certaines actions techniques dans le cadre d’une infogérance ou d’un support continu.

Combien de fois faut-il mettre à jour la feuille de route ? Elle doit être revue au minimum chaque trimestre, puis après tout changement majeur : nouveau logiciel, migration cloud, ouverture d’un site, incident, changement d’organisation ou évolution réglementaire.

Construisez votre feuille de route cybersécurité avec AITEC

Vous voulez savoir quelles actions lancer en priorité pour protéger votre activité aux Antilles-Guyane ? AITEC peut vous aider à réaliser un diagnostic, identifier vos risques critiques et bâtir une feuille de route cybersécurité adaptée à votre organisation.

Demandez un accompagnement local via AITEC Antilles et avancez avec un plan clair : audit, priorisation, sécurisation, infogérance, cloud, supervision et support pour renforcer durablement votre système d’information.