Un bon programme de sécurité informatique en entreprise ne se résume pas à “installer un antivirus”. Ce qui protège réellement votre activité, ce sont des contrôles mesurables, attribués à des responsables, vérifiés régulièrement, et capables de limiter les impacts d’un incident (rançongiciel, fuite de données, arrêt de production, fraude au virement, etc.).

Pour une PME en Martinique, Guadeloupe ou Guyane, l’enjeu est encore plus concret : dépendance au numérique, contraintes de connectivité, saison cyclonique, délais logistiques pour remplacer du matériel, et besoin d’un support réactif. L’objectif de cet article est simple : vous donner 10 contrôles prioritaires à déployer, avec ce que vous devez vérifier pour prouver qu’ils fonctionnent.

Référence utile : l’ANSSI publie des guides d’hygiène informatique et de gestion de crise qui structurent bien une démarche de protection pragmatique.

Comment lire cette liste (et éviter l’effet “checklist”)

- Un contrôle = une mesure organisationnelle ou technique (ex : MFA, sauvegarde immuable, durcissement des configurations).

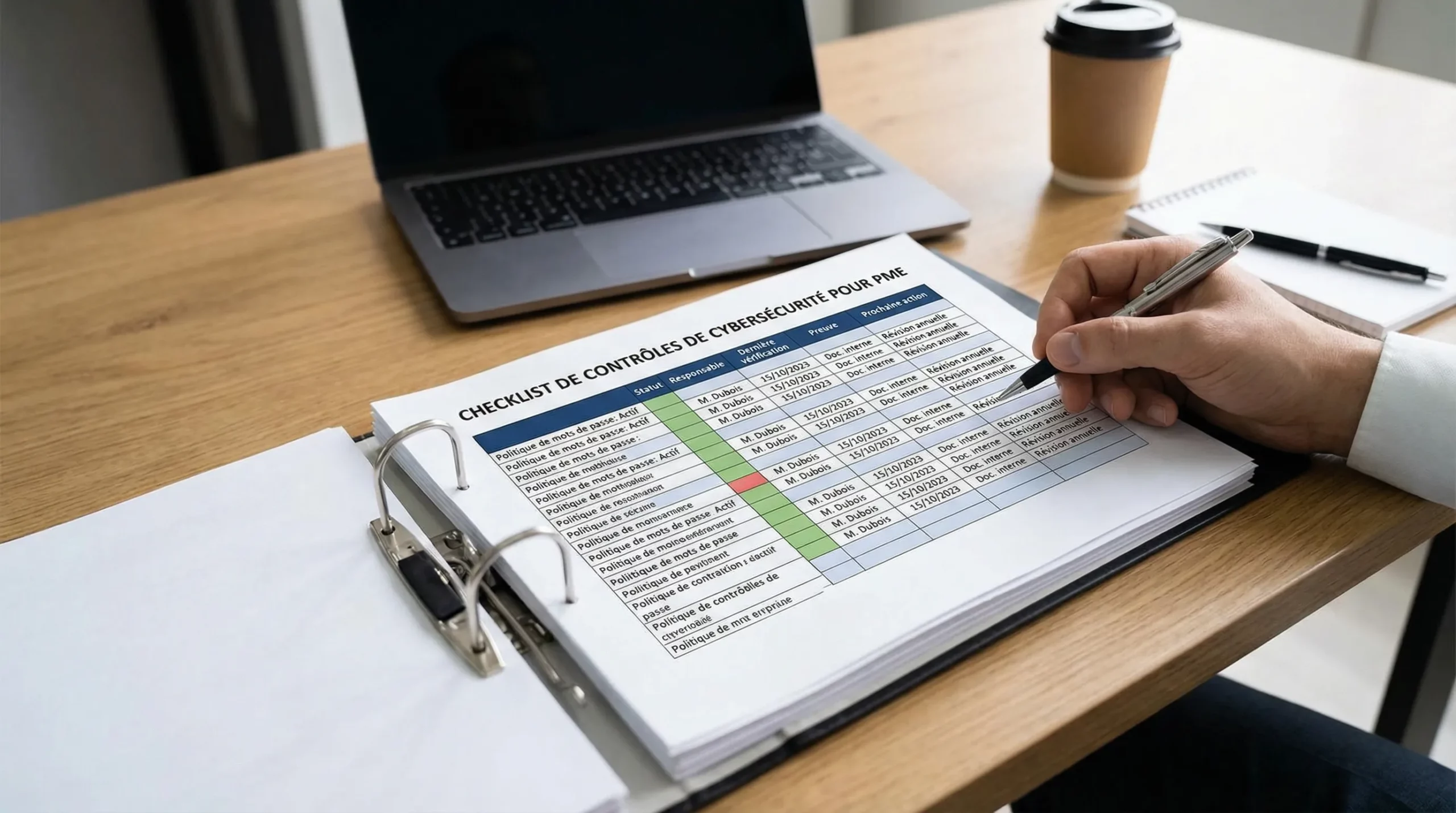

- Un contrôle n’existe vraiment que si vous avez une preuve (journal, rapport de scan, capture de configuration, test de restauration, compte-rendu d’exercice).

- Le bon rythme : déployer, vérifier, corriger, puis industrialiser (supervision, infogérance, SOC).

Pour faciliter la priorisation, voici une vue synthétique.

| Contrôle à déployer | Objectif principal | Priorité (PME) | Exemple de preuve de contrôle |

|---|---|---|---|

| 1) Inventaire des actifs et des données | Réduire le “shadow IT” et cadrer le risque | Haute | Inventaire poste/serveur + applications + données critiques validé |

| 2) Durcissement (hardening) des configurations | Empêcher les attaques “faciles” | Haute | Baselines appliquées + exceptions documentées |

| 3) MFA et gestion des privilèges | Bloquer le vol de comptes | Haute | MFA activée + comptes admin séparés + revue des droits |

| 4) Gestion des correctifs et vulnérabilités | Fermer les failles exploitables | Haute | Rapport patching + scan vulnérabilités + SLA de remédiation |

| 5) Segmentation réseau et accès distants sécurisés | Contenir une compromission | Haute | VLAN/ACL documentés + règles firewall revues |

| 6) Sécurisation de la messagerie (anti-phishing) | Réduire la fraude et l’infection initiale | Haute | SPF/DKIM/DMARC + logs de blocage |

| 7) Protection des postes et mobiles (EDR/MDM) | Détecter et stopper les comportements malveillants | Haute | Couverture EDR (%) + politiques MDM |

| 8) Sauvegardes résilientes et tests de restauration | Survivre à un ransomware | Haute | Tests de restauration réussis + copies immuables |

| 9) Journalisation centralisée et supervision | Détecter plus vite, enquêter mieux | Moyenne à haute | Logs centralisés + alertes + rapports mensuels |

| 10) Réponse à incident et exercices | Réagir sans improviser | Moyenne à haute | Runbook + exercice de crise + REX |

1) Inventaire des actifs et des données (le contrôle “zéro”)

Objectif : savoir précisément ce que vous protégez (postes, serveurs, comptes cloud, applications métiers, équipements réseau, données sensibles). Sans inventaire, vous protégez “au feeling”, et les angles morts deviennent la porte d’entrée.

Déploiement (pragmatique) :

- Recensez les actifs “qui comptent” : postes, serveurs, pare-feu, switch, Wi-Fi, NAS, VM, comptes Microsoft 365/Google, ERP/logiciel comptable.

- Cartographiez les données : RH, compta, données clients, facturation, santé, données de paiement. Identifiez où elles vivent (poste, serveur, SaaS, partage, messagerie).

- Marquez les services critiques : ce qui met l’entreprise à l’arrêt s’il tombe (facturation, caisse, production, GED, messagerie, accès Internet, VPN).

Ce que vous devez contrôler (preuve) :

- Inventaire daté et validé (même simple : tableur au départ, puis outil).

- Une liste des “données critiques” + responsables (propriétaire métier).

- Une revue trimestrielle : nouveaux logiciels, nouveaux équipements, comptes non utilisés.

2) Durcissement (hardening) des configurations

Objectif : réduire la surface d’attaque en appliquant des réglages sûrs (poste de travail, serveurs, firewall, cloud). Beaucoup d’incidents proviennent de paramètres par défaut, de services exposés, ou de droits trop permissifs.

Déploiement :

- Appliquez des baselines (réglages standard) sur Windows/macOS, navigateurs, suite bureautique, accès RDP, scripts, macros.

- Côté cloud (ex : Microsoft 365), durcissez : accès conditionnel, restrictions d’authentification, partage externe, consentement d’applications.

- Côté réseau : désactivez l’administration depuis Internet, limitez l’administration à des IP dédiées, imposez des mots de passe robustes et des comptes nominatifs.

Pour structurer, vous pouvez vous inspirer des CIS Controls v8 (cadre reconnu, très actionnable pour les PME).

Preuves attendues :

- Baseline documentée (ce qui est “standard” vs exception).

- Liste des exceptions (et pourquoi) avec date de revue.

- Exports de configuration (pare-feu, M365) stockés de façon sécurisée.

3) MFA et gestion des privilèges (IAM et “least privilege”)

Objectif : empêcher qu’un mot de passe volé suffise à entrer, et limiter l’impact si un compte est compromis.

Déploiement :

- Activez la MFA partout où c’est possible : messagerie, VPN, applications SaaS, accès administrateur.

- Séparez les comptes : un compte “utilisateur” pour la bureautique, un compte “admin” uniquement pour administrer.

- Réduisez les privilèges : pas d’administrateur local sur les postes sauf justification.

- Mettez en place une revue des droits (au minimum semestrielle) et un processus entrée/mobilité/sortie (offboarding rapide).

Preuves attendues :

- Taux de couverture MFA (ex : 100 % des comptes ayant accès à la messagerie).

- Liste des comptes à privilèges et justification.

- Historique des revues d’accès et des désactivations (départs, prestataires).

4) Gestion des correctifs et des vulnérabilités (patch + scan)

Objectif : fermer les failles avant qu’elles ne soient exploitées. Une part importante des attaques opportunistes repose sur des vulnérabilités connues, non corrigées.

Déploiement :

- Définissez une politique de patch : postes, serveurs, applications, firmware des équipements réseau.

- Définissez des délais (SLA) de correction selon criticité, par exemple : critique sous 7 jours, haute sous 15 jours, autres sous 30 à 60 jours.

- Ajoutez un scan de vulnérabilités périodique (mensuel ou trimestriel) pour objectiver l’exposition.

Preuves attendues :

- Rapport de conformité patching par périmètre (postes, serveurs).

- Rapports de scan (vulnérabilités critiques, tendance dans le temps).

- Suivi des exceptions (legacy, applicatif métier) avec plan de réduction du risque.

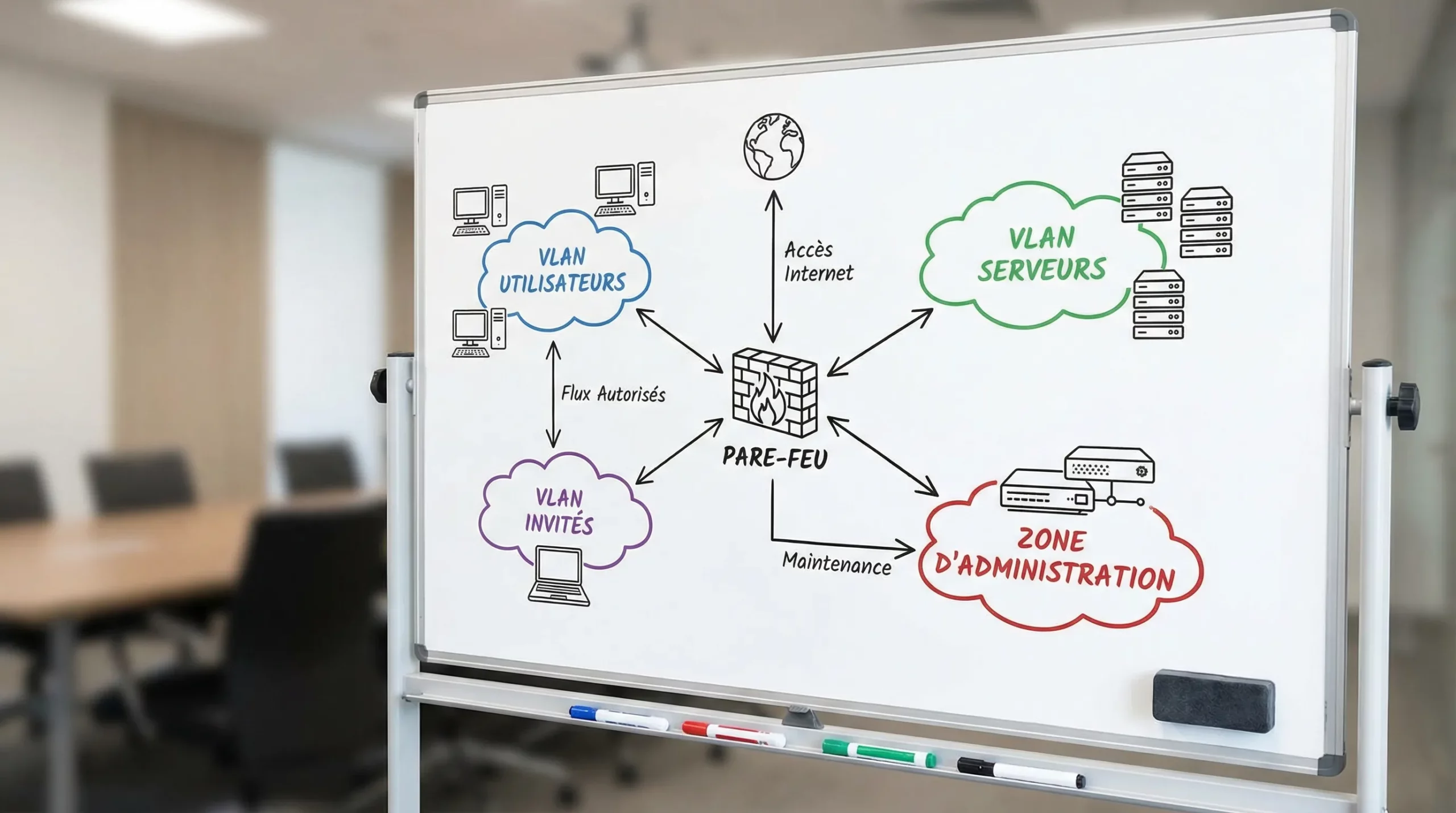

5) Segmentation réseau et accès distants sécurisés

Objectif : éviter qu’une infection sur un poste se propage partout, et sécuriser le télétravail et les accès nomades.

Déploiement :

- Séparez vos réseaux (au minimum) : postes utilisateurs, serveurs, Wi-Fi invités, équipements sensibles (caméras, IoT, imprimantes), administration.

- Contrôlez les flux : tout n’a pas besoin de parler à tout. Autorisez les flux nécessaires, bloquez le reste.

- Sécurisez les accès distants : VPN correctement configuré, comptes nominatifs, MFA, restrictions d’IP/pays si pertinent.

Preuves attendues :

- Schéma réseau et matrice de flux (même simple).

- Export des règles firewall et historique des changements.

- Revue périodique des règles (suppression des règles “temporaires” qui durent).

6) Sécurisation de la messagerie et contrôle anti-phishing

Objectif : réduire le risque numéro 1 pour beaucoup de PME : le phishing (vol d’identifiants), la fraude au dirigeant, les pièces jointes malveillantes.

Déploiement :

- Déployez SPF, DKIM et DMARC pour réduire l’usurpation de votre domaine (références : DMARC.org).

- Renforcez le filtrage : pièces jointes à risque, liens, exécution de macros, sandbox si disponible.

- Protégez les échanges : bannière “email externe”, contrôle des redirections automatiques, règles de boîte aux lettres.

Preuves attendues :

- Enregistrements DNS SPF/DKIM/DMARC en place + rapports DMARC.

- Logs de détection et blocage (phishing, malwares, usurpation).

- Revue des règles de messagerie à risque (forwarding externe, boîtes partagées).

7) Protection des postes et mobiles (EDR, MDM, chiffrement)

Objectif : détecter et stopper rapidement les comportements anormaux (ex : chiffrement massif, exécution suspecte), et réduire les risques liés aux postes nomades.

Déploiement :

- Passez d’un simple antivirus à une approche plus robuste si possible (EDR ou protection avancée) selon votre contexte.

- Gérez les mobiles (MDM) si vous avez des emails pro sur smartphone : code/PIN, chiffrement, effacement à distance.

- Activez le chiffrement disque sur les postes portables (protection en cas de vol).

- Limitez les supports amovibles si votre activité est exposée (ou au minimum journalisez et contrôlez).

Preuves attendues :

- Couverture : % des postes et serveurs protégés, % à jour.

- Politiques appliquées (chiffrement, MDM, contrôle d’applications).

- Rapports d’incidents endpoint (détections, isolement, remédiation).

8) Sauvegardes résilientes + tests de restauration (pas seulement “on sauvegarde”)

Objectif : être capable de restaurer vite, proprement, même si votre SI est chiffré ou si un compte admin est compromis.

Déploiement :

- Appliquez une stratégie de type 3-2-1 (et, si possible, ajoutez une copie immuable ou “air gap”).

- Séparez les identifiants de sauvegarde des identifiants du domaine (principe : si l’attaquant prend l’AD, il ne doit pas effacer les backups).

- Testez la restauration : un backup non testé est une hypothèse, pas un filet de sécurité.

Pour approfondir la mise en place aux Antilles-Guyane : voir le guide AITEC sur la sauvegarde des données d’entreprise aux Antilles.

Preuves attendues :

- Rapports de succès/échec de sauvegarde, suivis.

- Compte-rendus de tests de restauration (date, durée, résultat).

- Preuve d’immutabilité ou d’isolation (selon solution) et revue des accès.

9) Journalisation centralisée et supervision (détecter plus tôt, enquêter mieux)

Objectif : réduire le temps entre intrusion et détection, et pouvoir comprendre “qui a fait quoi” lors d’un incident.

Déploiement :

- Centralisez des logs clés : authentifications, admin, VPN, firewall, endpoints, serveurs, cloud (M365 par exemple).

- Définissez des alertes simples mais utiles : connexions impossibles, connexions depuis pays inattendus, ajout d’un admin, création de règle de transfert mail, exécution suspecte.

- Mettez en place une routine de supervision : interne si vous avez les compétences, ou via un partenaire.

AITEC propose des services de cybersécurité et de supervision, notamment via des approches de type SOC, adaptés au contexte Antilles-Guyane (à explorer via la page Cybersécurité Antilles-Guyane).

Preuves attendues :

- Liste des sources de logs collectées et durée de rétention.

- Exemples d’alertes traitées et temps de réaction.

- Rapport mensuel (tendances, incidents, actions correctives).

10) Réponse à incident et exercices (le contrôle qui évite l’improvisation)

Objectif : agir vite et bien quand ça arrive, sans dépendre d’une seule personne, et sans perdre des heures à décider “quoi faire”.

Le NIST (référence internationale) formalise la réponse à incident autour de la préparation, détection, confinement, éradication, restauration et retour d’expérience.

Déploiement :

- Rédigez un plan court : qui appelle qui, qui décide, qui isole, qui communique (interne, clients, autorités si besoin).

- Préparez des “runbooks” : ransomware, compromission de boîte mail, perte de PC, fraude au paiement.

- Faites au moins un exercice annuel (table-top) : scénario réaliste, chronométré, puis plan d’amélioration.

Pour relier ce contrôle à la continuité d’activité (important aux Antilles) : vous pouvez articuler avec un PRA et des objectifs RTO/RPO adaptés.

Preuves attendues :

- Plan de réponse à incident daté, avec rôles et contacts.

- Compte-rendu d’exercice (points forts, faiblesses, actions).

- Liste des améliorations réalisées après exercice ou incident.

Un plan de déploiement réaliste (30 à 90 jours)

Pour une PME, l’erreur classique est de lancer trop de chantiers à la fois. Voici une trajectoire simple :

| Horizon | Ce que vous visez | Contrôles prioritaires |

|---|---|---|

| 30 jours | Réduire les portes d’entrée les plus courantes | Inventaire (1), MFA/privilèges (3), messagerie (6) |

| 60 jours | Limiter la propagation et améliorer la résilience | Patch/vulnérabilités (4), segmentation (5), sauvegardes testées (8) |

| 90 jours | Passer en mode pilotage et amélioration continue | Logs/supervision (9), réponse à incident (10), hardening industrialisé (2), endpoint avancé (7) |

Quand se faire aider (et pourquoi c’est souvent rentable)

Ces contrôles sont connus, mais leur difficulté est dans l’exécution : tenir la durée, produire des preuves, corriger les écarts, et garder un niveau homogène malgré les départs, les urgences et les projets.

Si vous voulez objectiver votre niveau actuel avant d’investir, un audit permet généralement de répondre rapidement à : “quels contrôles manquent”, “où sont les risques prioritaires”, et “quel plan d’action réaliste”.

- Pour cadrer une démarche : l’importance d’un audit IT

- Pour envisager un pilotage dans la durée : l’infogérance pour TPE/PME aux Antilles

AITEC accompagne les organisations en Martinique, Guadeloupe et Guyane sur l’infogérance, le cloud et la cybersécurité, avec support et expertise locale. Si vous cherchez un point de départ concret, vous pouvez demander un audit ou un diagnostic pour prioriser ces 10 contrôles en fonction de votre SI et de vos contraintes.