Faire appel à un expert en cybersécurité n’est plus réservé aux grandes entreprises. Pour une PME, une mairie, un cabinet médical ou une association, l’enjeu est le même : limiter les interruptions d’activité, protéger les données, et savoir réagir vite en cas d’incident.

Mais une question revient systématiquement avant de se lancer : quelles sont exactement les missions d’un expert en cybersécurité, combien cela coûte, et quels résultats peut-on attendre concrètement ?

Cet article répond à ces points de manière opérationnelle, avec une lecture adaptée aux entreprises des Antilles et de la Guyane, où les contraintes de connectivité, de disponibilité des ressources et de continuité d’activité sont particulièrement structurantes.

Qu’est-ce qu’un expert en cybersécurité (et ce que ce n’est pas)

Un expert en cybersécurité est un professionnel (interne ou externe) qui évalue, réduit et pilote les risques cyber d’une organisation. Son rôle est de traduire un risque technique en décisions concrètes : priorités, budgets, responsabilités, procédures, outils.

Il peut intervenir à plusieurs niveaux :

- Stratégique : gouvernance, analyse de risques, feuille de route, politiques de sécurité.

- Opérationnel : durcissement des systèmes, gestion des vulnérabilités, mise en place de la détection et de la réponse.

- Organisationnel : sensibilisation, gestion des accès, procédures, coordination de crise.

Ce n’est pas forcément :

- Un développeur ou un administrateur système “qui s’y connaît un peu” (même si ces profils sont précieux).

- Un vendeur de solutions de sécurité.

- Un pentester uniquement (le pentest est une spécialité, pas un synonyme de cybersécurité).

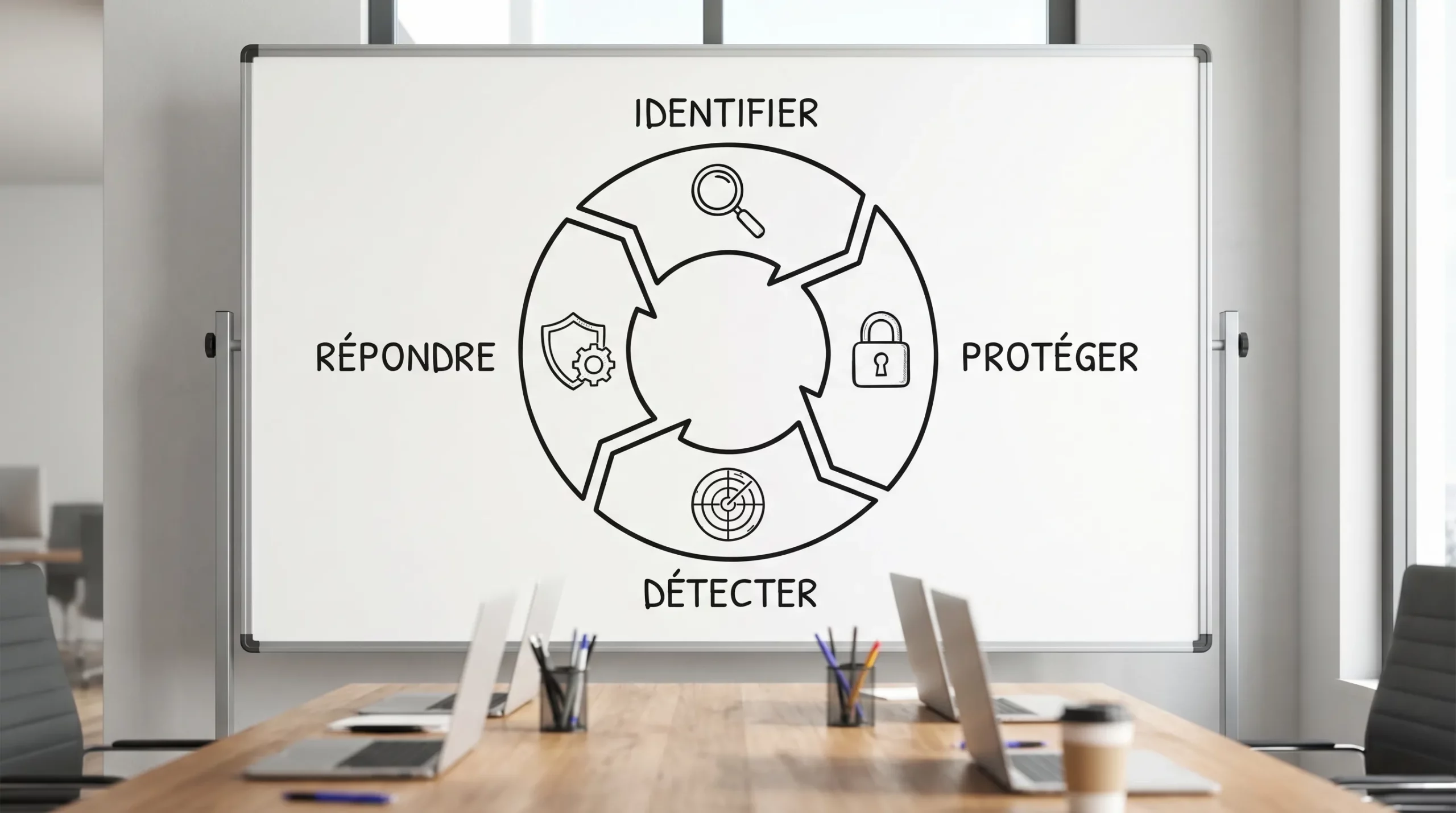

Pour cadrer le sujet, beaucoup d’organisations s’appuient sur des référentiels reconnus (par exemple le NIST Cybersecurity Framework ou les recommandations de l’ANSSI).

Les missions d’un expert en cybersécurité (du diagnostic à l’exploitation)

En pratique, une mission cybersécurité sérieuse ne se limite pas à “installer un antivirus” ou “mettre un pare-feu”. Elle suit un fil logique : comprendre votre exposition, réduire la surface d’attaque, améliorer la détection, préparer la réponse, et mesurer les progrès.

1) Cartographier ce qui doit être protégé (et ce qui est réellement exposé)

C’est souvent la partie la plus sous-estimée. L’expert commence par répondre à des questions très concrètes :

- Quelles applications, quels serveurs, quels postes et quels comptes existent réellement ?

- Quelles données sont critiques (client, RH, santé, finance, production) ?

- Quels flux sortent vers Internet, quels accès distants existent, quels prestataires ont des accès ?

Sans cette visibilité, les actions de sécurité deviennent coûteuses et inefficaces.

2) Évaluer le risque et prioriser (audit, analyse d’écarts, plan d’action)

L’objectif n’est pas de produire un rapport technique de 80 pages. L’objectif est de prioriser.

Un bon expert ressort typiquement :

- Les scénarios les plus probables (phishing, vol d’identifiants, ransomware, mauvaise configuration cloud, etc.).

- Les impacts métiers (arrêt de facturation, arrêt de production, indisponibilité messagerie, fuite de données).

- Une feuille de route avec des lots d’actions, de la plus urgente à la plus structurante.

Si vous êtes au début de la démarche, un audit IT est souvent le bon point d’entrée. (Voir aussi : l’importance d’un audit IT pour sécuriser et anticiper les risques).

3) Mettre en place des mesures “socle” (hygiène cyber)

Un expert en cybersécurité vous aide à construire un socle cohérent, en arbitrant entre sécurité et simplicité d’exploitation. Exemples de chantiers fréquents :

- Gestion des identités et des accès (comptes à privilèges, MFA, séparation des rôles).

- Politique de mises à jour et de durcissement des postes et serveurs.

- Sécurisation de la messagerie (réduction du phishing, protections anti-spoofing).

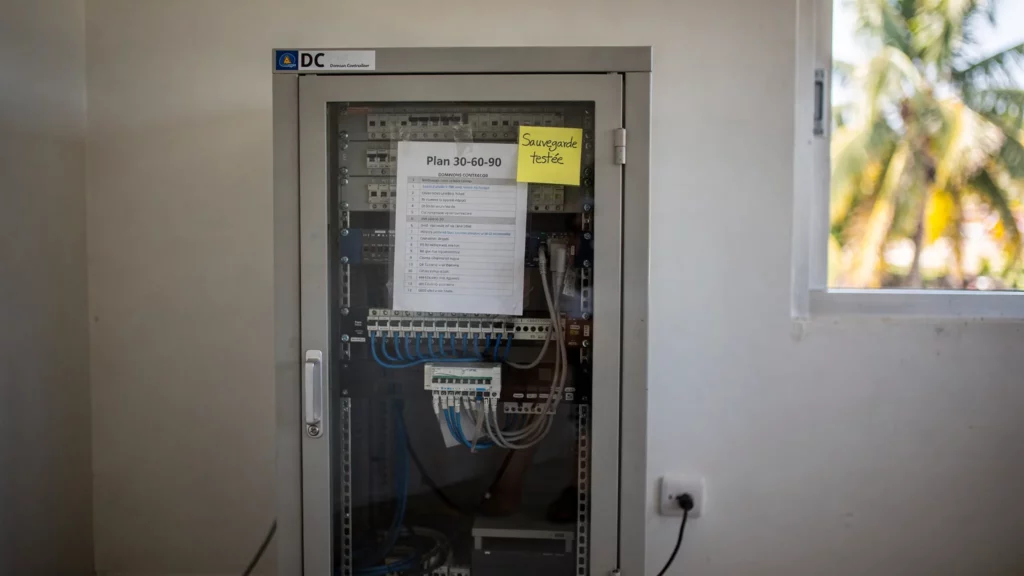

- Sauvegardes testées et restauration maîtrisée.

Ces sujets sont abordés dans beaucoup de guides, mais la valeur de l’expert est de les adapter à votre réalité, vos logiciels, vos équipes, et votre niveau de maturité.

4) Organiser la détection et la supervision (avant l’incident)

Réduire le risque ne suffit pas, il faut aussi détecter vite. L’expert intervient alors sur :

- La journalisation (logs) et leur exploitation.

- La supervision sécurité (alertes, corrélation, priorisation).

- La surveillance managée via SOC (centre opérationnel de sécurité), si cela correspond à votre besoin.

L’approche peut être internalisée ou externalisée. Si votre équipe IT est petite, une solution managée permet souvent d’atteindre un niveau de vigilance difficile à tenir en interne.

5) Préparer la réponse à incident (pendant et après)

Le jour où cela arrive, la différence entre une crise maîtrisée et un arrêt long tient souvent à la préparation.

Un expert en cybersécurité va formaliser :

- Un plan de réponse à incident (qui fait quoi, quand, comment isoler, comment communiquer).

- Des procédures techniques (comptes à couper, segmentation, restauration, investigation initiale).

- Un plan de continuité ou PRA lorsque nécessaire (voir : Plan de reprise d’activité : comment garantir la continuité IT de votre PME aux Antilles ?).

Sur le plan des menaces, les rapports de référence comme le Verizon Data Breach Investigations Report rappellent chaque année que l’exploitation d’identifiants, l’erreur humaine et l’ingénierie sociale restent des facteurs majeurs. D’où l’importance d’avoir un plan concret, pas seulement des outils.

6) Faire monter l’organisation en maturité (le facteur humain)

L’expert ne “forme” pas uniquement, il structure une dynamique :

- Sensibilisation ciblée (exemples concrets, métiers, scénarios réalistes).

- Procédures simples pour signaler un email suspect ou un comportement anormal.

- Rituels (revue mensuelle, indicateurs, comités, retours d’expérience).

Livrables concrets : ce que vous devez recevoir à la fin

Un bon indicateur de qualité est simple : si l’expert part demain, est-ce que votre entreprise est plus robuste, et est-ce que vos équipes savent quoi faire ?

Voici des livrables typiques, selon le périmètre.

| Périmètre de mission | Livrables attendus (exemples) | Horizon typique |

|---|---|---|

| Diagnostic et cadrage | Cartographie, analyse de risques, priorités, plan d’action chiffré et planifié | 2 à 6 semaines |

| Renforcement du socle | Politiques d’accès, MFA, durcissement, standard de postes, procédures sauvegarde et restauration | 1 à 3 mois |

| Détection et supervision | Stratégie de logs, règles d’alerte, tableau de bord sécurité, processus d’escalade | 1 à 3 mois |

| Réponse à incident et continuité | Plan de réponse à incident, annuaire de crise, scénarios, tests, amélioration continue | 1 à 2 mois |

| Accompagnement continu | Reporting périodique, suivi des vulnérabilités, revues de sécurité, pilotage | En continu |

Combien coûte un expert en cybersécurité ? Les modèles de prix (sans faux chiffres)

Le coût varie énormément selon le niveau d’expertise, la rareté des compétences, l’urgence, et surtout le périmètre réel (nombre de sites, serveurs, postes, applications, exigences RGPD, astreinte, etc.). Il est donc plus utile de comprendre les modèles de facturation et les facteurs qui font varier le budget.

Les principaux modèles de facturation

| Modèle | Adapté quand | Points de vigilance |

|---|---|---|

| Forfait “audit + feuille de route” | Vous voulez un état des lieux et un plan clair | Bien cadrer le périmètre et les livrables |

| Régie (au temps passé) | Vous avez besoin d’un appui flexible (projet, crise, transformation) | Demander une estimation, jalons, et reporting |

| Forfait projet (sécurisation, migration, SOC, etc.) | Vous avez un objectif précis avec un début et une fin | Exiger critères d’acceptation et transfert de compétences |

| Abonnement managé (cybersécurité managée, supervision) | Vous voulez une amélioration continue avec un engagement de service | Clarifier SLA, périmètre, responsabilités, réversibilité |

Ce qui fait vraiment varier le budget

Plutôt que de chercher un “prix moyen”, posez ces questions, ce sont elles qui déterminent le coût :

- Périmètre technique : nombre de postes, serveurs, environnements cloud, sites, télétravail.

- Exigences : RGPD, données sensibles, obligations sectorielles.

- Niveau de service : besoin de 24/7, délais d’intervention, astreinte.

- État initial : un SI non documenté et hétérogène demande plus d’effort.

- Objectif : conformité minimale, réduction du risque ransomware, mise en place d’une supervision, etc.

Dans beaucoup de PME, une approche efficace est de démarrer par un diagnostic, puis de dérouler un plan d’amélioration par étapes, avec une part de services managés (support, supervision, sauvegarde, sécurité) pour tenir dans la durée.

Pour une logique d’exploitation continue, l’infogérance apporte aussi un cadre utile (voir : Infogérance pour TPE et PME aux Antilles).

Résultats attendus : comment mesurer le retour sur investissement (ROI) d’une mission cybersécurité

Le ROI de la cybersécurité n’est pas seulement “éviter un incident”, même si c’est évidemment central. Il se mesure aussi par la réduction de l’exposition, la rapidité de détection, et la capacité à reprendre.

Indicateurs concrets à suivre (avant, pendant, après)

| Objectif | Indicateurs utiles (exemples) | Résultat attendu |

|---|---|---|

| Réduire la surface d’attaque | Comptes à privilèges recensés, MFA activé, services exposés réduits | Moins de chemins d’intrusion faciles |

| Diminuer le risque ransomware | Taux de postes à jour, segmentation, restauration testée | Moins de propagation, reprise plus rapide |

| Améliorer la détection | Couverture des journaux, qualité des alertes, temps de prise en charge | Détection plus tôt, moins d’angles morts |

| Accélérer la réponse | Procédures, rôles, exercice de crise, temps d’isolement | Moins d’hésitations, décisions plus rapides |

| Renforcer l’organisation | Sensibilisation, taux de signalement, réduction des clics sur phishing simulé | Culture sécurité plus forte |

Un autre résultat “invisible mais majeur” : la clarification des responsabilités. Qui valide un accès ? Qui peut couper un service ? Qui parle aux clients en cas d’incident ? Quand c’est défini avant, vous gagnez des heures précieuses.

Délais réalistes : quand voit-on les effets ?

- En quelques semaines : meilleure visibilité, priorités claires, premiers correctifs sur les failles les plus évidentes.

- En 1 à 3 mois : socle renforcé (accès, mises à jour, sauvegardes, durcissement), premiers rituels de pilotage.

- Sur 6 à 12 mois : maturité mesurable (détection, supervision, exercices, amélioration continue).

La cybersécurité est un programme, pas un achat ponctuel.

Comment choisir le bon expert en cybersécurité (check-list de décision)

Au-delà des certifications, ce qui compte est la capacité à produire des résultats utilisables.

Questions à poser avant de signer

- Quels livrables concrets livrez-vous, et sous quel délai ?

- Comment priorisez-vous les actions, et comment arbitrez-vous coût, risque, exploitation ?

- Quel est votre modèle de responsabilité (qui fait quoi entre nous et vous) ?

- Comment gérez-vous l’urgence (incident), et comment s’organise l’escalade ?

- Comment mesurez-vous les progrès (KPIs, comités, reporting) ?

Le cas spécifique Antilles-Guyane : la proximité compte

Dans les territoires ultramarins, la cybersécurité dépend aussi de la réalité terrain :

- Réactivité en cas d’incident.

- Compréhension des contraintes de connectivité.

- Capacité à intervenir sur site quand c’est nécessaire.

- Continuité d’activité face aux aléas (météo, énergie, logistique matériel).

Un partenaire local habitué à ces contraintes peut faire la différence entre une recommandation théorique et une solution qui fonctionne réellement.

FAQ

Quelle est la différence entre un expert en cybersécurité et un RSSI ? Un RSSI (interne ou externalisé) porte la gouvernance sécurité au quotidien (politique, arbitrages, pilotage). Un expert peut être RSSI, mais il peut aussi intervenir de façon plus ponctuelle sur un sujet précis (audit, incident, projet, SOC, etc.).

Faut-il un SOC quand on est une PME ? Pas forcément, mais il faut une capacité de détection et de réaction. Un SOC (interne ou externalisé) devient pertinent dès que l’entreprise dépend fortement de son SI, ou si l’équipe IT ne peut pas surveiller et traiter des alertes en continu.

Un audit cybersécurité suffit-il à me protéger ? Non. Un audit sert à mesurer, prioriser et planifier. La protection vient ensuite, avec la mise en œuvre, l’exploitation (supervision, sauvegardes, mises à jour) et l’amélioration continue.

Quels résultats “minimum” attendre d’une mission cybersécurité ? Une visibilité sur vos actifs et risques prioritaires, des actions concrètes pour réduire l’exposition (accès, mises à jour, sauvegardes), et un plan de réponse à incident testé au moins une fois.

Combien de temps faut-il pour être “conforme RGPD” côté cybersécurité ? Le RGPD n’impose pas une checklist unique. Il demande des mesures adaptées au risque. Un expert peut vous aider à documenter vos choix, sécuriser les traitements sensibles, et démontrer une démarche proportionnée.

Besoin d’un expert en cybersécurité aux Antilles-Guyane ?

Si vous voulez passer d’intentions générales à un plan d’action chiffré, priorisé et applicable, le point de départ le plus rentable est souvent un diagnostic structuré.

AITEC accompagne les organisations en Martinique, Guadeloupe et Guyane sur l’audit, l’infogérance et la cybersécurité, avec un support local. Vous pouvez commencer par consulter :

- La page dédiée à la cybersécurité régionale : Cybersécurité : protéger les entreprises des Antilles et de la Guyane

- Le guide sur l’audit et la réduction des risques : L’importance d’un audit IT

Pour discuter de vos enjeux (ransomware, continuité, cloud, accès distants, conformité), rendez-vous sur le site AITEC et demandez un premier échange d’évaluation.