Le paysage numérique des Antilles et de la Guyane subit une mutation profonde, marquée par une professionnalisation accrue des cybercriminels qui ciblent désormais sans distinction les TPE, PME et collectivités locales. En 2026, la menace des ransomwares n’est plus une simple éventualité technique mais un risque métier majeur capable de paralyser durablement l’économie régionale. Les entreprises opérant en Martinique, en Guadeloupe ou en Guyane doivent impérativement intégrer la sécurité au cœur de leur stratégie de développement pour faire face à des attaques de plus en plus sophistiquées.

Comprendre l’évolution des cybermenaces en contexte insulaire

L’isolement géographique des territoires ultramarins ne constitue plus une protection face aux attaques numériques qui circulent à la vitesse de la fibre optique. Au contraire, la dépendance croissante aux outils digitaux pour compenser l’éloignement renforce la vulnérabilité des structures locales face aux tentatives d’extorsion de données de plus en plus sophistiquées. La digitalisation accélérée des services publics et privés a ouvert de nouvelles brèches que les groupes de hackers exploitent avec une précision chirurgicale, utilisant souvent des infrastructures locales comme rebond pour masquer leurs traces.

Le passage à l’année 2026 marque une étape où les attaques par rançongiciels utilisent massivement l’intelligence artificielle pour contourner les défenses traditionnelles basées sur de simples signatures de virus. Cette nouvelle donne impose une approche proactive de la cybersécurité aux Antilles afin de détecter les comportements anormaux sur le réseau avant que le chiffrement des données ne soit déclenché par les attaquants. L’IA permet désormais aux malwares de muter en temps réel, rendant les solutions antivirus classiques obsolètes si elles ne sont pas couplées à une analyse comportementale avancée.

Les vecteurs d’entrée se sont diversifiés, passant du simple mail de phishing à des compromissions complexes via des objets connectés mal sécurisés ou des failles dans les logiciels tiers utilisés par les entreprises locales. Pour anticiper ces risques, il devient indispensable de comprendre que la sécurité informatique est un processus continu et non un produit que l’on installe une fois pour toutes. La vigilance doit être de mise à chaque niveau de l’organisation, car une seule porte laissée ouverte peut suffire à compromettre l’intégralité du patrimoine informationnel de la structure.

Il est alors crucial d’identifier les piliers fondamentaux sur lesquels repose une défense robuste capable de résister aux assauts numériques les plus récents.

L’identification précise des actifs critiques de l’entreprise

La première étape consiste à cartographier l’intégralité du patrimoine informationnel de l’organisation pour hiérarchiser les besoins de protection selon la sensibilité des données traitées. Cette démarche permet d’allouer les ressources de sécurité là où elles sont le plus nécessaires, évitant ainsi un saupoudrage inefficace des investissements technologiques. Sans une connaissance parfaite de l’emplacement et de la valeur de vos données, il est impossible de construire une barrière de protection cohérente et efficace.

La mise en place d’une surveillance comportementale active

Les outils de détection de nouvelle génération ne se contentent plus de bloquer des fichiers connus comme malveillants mais analysent en temps réel les actions effectuées sur les serveurs. En cas de tentative de chiffrement massif ou d’exfiltration de documents, le système est capable d’isoler automatiquement la machine compromise pour stopper l’infection. Cette réactivité automatisée est essentielle pour limiter les dégâts lors d’une attaque nocturne ou durant les périodes de fermeture de l’entreprise.

La sensibilisation humaine comme dernier rempart de sécurité

Malgré toutes les barrières technologiques, l’humain reste souvent le point d’entrée privilégié des attaquants par le biais de l’ingénierie sociale ou de la négligence. Former régulièrement les collaborateurs aux bons réflexes numériques est une priorité absolue pour réduire drastiquement la surface d’attaque de l’entreprise martiniquaise ou guadeloupéenne. Un employé averti est capable de déceler une tentative d’arnaque là où un logiciel pourrait parfois laisser passer un message douteux mais techniquement propre.

Stratégies de résilience et continuité d’activité après une attaque

La question pour une entreprise antillaise n’est plus de savoir si elle sera ciblée, mais quand elle devra faire face à une tentative d’intrusion sérieuse. Dans ce contexte, la capacité de résilience, c’est-à-dire la faculté à reprendre une activité normale rapidement après un incident, devient l’indicateur clé de la maturité informatique d’une organisation moderne. La résilience ne s’improvise pas ; elle se planifie à travers des audits réguliers et des simulations de crise qui impliquent l’ensemble de la chaîne de décision de l’entreprise.

Une stratégie de défense efficace doit intégrer une vision globale de l’infrastructure, incluant l’ensemble des services informatiques nécessaires au bon fonctionnement de la structure. Cela implique une coordination parfaite entre les outils de protection périmétrique et les protocoles de réaction d’urgence définis à l’avance par la direction. Une faille dans la communication entre les équipes techniques et la direction peut aggraver les conséquences d’une attaque en retardant la prise de décisions critiques comme l’isolement du réseau.

La réponse aux incidents doit être documentée et testée régulièrement pour éviter la panique le jour où une alerte réelle est déclenchée sur le réseau. Une entreprise préparée est une entreprise qui peut refuser de céder au chantage des cyber-extorqueurs car elle dispose des moyens techniques et organisationnels pour restaurer son système de manière autonome. La restauration doit pouvoir s’effectuer sans réintroduire la menace, ce qui nécessite un nettoyage complet des environnements de production avant toute remise en service.

Cette préparation passe nécessairement par une gestion rigoureuse des accès et une architecture réseau pensée pour limiter la propagation des menaces entre les différents services.

La segmentation des réseaux pour limiter la contamination

En divisant le réseau informatique en plusieurs zones isolées, on empêche un ransomware entré par un poste de travail de se propager instantanément vers les serveurs de production. Cette architecture en silos garantit que même en cas d’infection d’un segment, le cœur de l’activité reste protégé et fonctionnel pour les autres utilisateurs. C’est le principe du confinement appliqué au monde numérique, une méthode redoutablement efficace pour stopper les malwares auto-propageants.

Le principe du moindre privilège pour les accès utilisateurs

Chaque collaborateur ne doit disposer que des droits d’accès strictement nécessaires à l’accomplissement de ses missions quotidiennes sur le système d’information. En limitant les droits d’administration, on réduit mécaniquement la capacité d’un logiciel malveillant à s’installer ou à modifier des paramètres critiques du système lors d’une session. Une gestion fine des identités est le socle d’une gouvernance informatique saine et sécurisée.

La gestion rigoureuse des mises à jour logicielles

Les cybercriminels exploitent fréquemment des failles de sécurité connues mais non corrigées sur les serveurs ou les postes de travail pour s’introduire dans les réseaux. Appliquer systématiquement les correctifs de sécurité dès leur mise à disposition est une mesure simple mais fondamentale pour fermer les portes d’entrée les plus évidentes. L’automatisation de ce processus permet de garantir que le parc informatique reste protégé sans mobiliser excessivement les ressources internes.

L’importance vitale d’une sauvegarde immuable et déconnectée

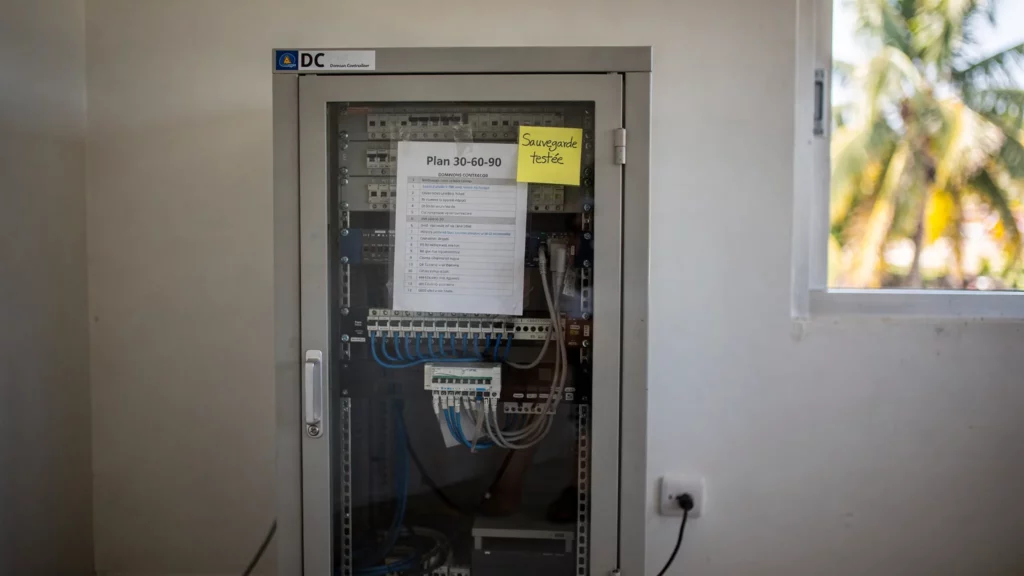

Le dernier rempart contre la perte définitive de données reste la sauvegarde, mais celle-ci doit répondre à des critères très précis pour être efficace contre un ransomware moderne. Les attaquants cherchent désormais en priorité à détruire les copies de sécurité avant de chiffrer les données originales, rendant les sauvegardes classiques sur disques partagés totalement inopérantes. Sans une sauvegarde intègre, l’entreprise se retrouve à la merci des attaquants, sans aucune garantie de récupérer ses fichiers même après paiement de la rançon.

Pour garantir la survie de votre activité, il est impératif d’opter pour des solutions de stockage qui empêchent toute modification des données une fois écrites, rendant les fichiers sauvegardés immuables face aux tentatives d’effacement malveillantes. Cette technologie assure que, quel que soit l’impact de l’attaque, une version saine des données reste disponible pour une restauration rapide. L’immuabilité est la clé de la confiance en votre capacité de reprise après sinistre, offrant une garantie absolue de non-altération des données critiques.

Une bonne stratégie de protection des données repose sur la règle du 3-2-1 : trois copies de vos données, sur deux supports différents, avec une copie stockée hors site, idéalement de manière déconnectée. Cette rigueur dans la gestion des données est ce qui différencie les entreprises qui déposent le bilan après une cyberattaque de celles qui parviennent à rebondir en quelques heures. La multiplication des supports et des lieux de stockage est la meilleure assurance contre les catastrophes physiques et numériques.

La mise en œuvre de tels dispositifs demande une expertise technique pointue pour s’assurer que le processus de restauration est aussi fiable que le processus de sauvegarde lui-même.

- Mise en place d’un coffre-fort numérique isolé du réseau principal.

- Tests de restauration mensuels pour vérifier l’intégrité des fichiers sauvegardés.

- Automatisation des processus pour réduire le risque d’erreur humaine dans la chaîne de sauvegarde.

- Chiffrement des données de sauvegarde pour éviter leur exploitation en cas de vol.

Cybersécurité aux Antilles : un enjeu de pérennité pour 2026

En conclusion, la protection contre les ransomwares en 2026 demande une vigilance de chaque instant et une adaptation permanente aux nouvelles techniques d’attaque utilisées par les groupes de hackers. La proximité d’un partenaire expert capable de comprendre les enjeux locaux tout en maîtrisant les technologies mondiales est un atout stratégique majeur pour sécuriser votre croissance sur le long terme. Ne laissez pas le hasard décider de l’avenir de votre structure numérique face à des cybercriminels de plus en plus déterminés.

Face à la complexité croissante des infrastructures, de nombreuses entreprises choisissent de confier la gestion de leur parc à un prestataire en infogérance pour garantir un niveau de sécurité optimal. Cette externalisation permet de bénéficier d’une veille constante et d’interventions rapides en cas d’anomalie détectée sur vos serveurs ou votre réseau. La sécurité est un métier à part entière qui nécessite des outils et des compétences que peu d’entreprises peuvent maintenir en interne de manière exhaustive.

FAQ

Qu’est-ce qu’une sauvegarde immuable ?

C’est un mode de stockage où les données, une fois écrites, ne peuvent être ni modifiées, ni supprimées pendant une période définie, même par un administrateur système. Cela empêche les ransomwares de détruire vos sauvegardes avant de chiffrer votre production.

Pourquoi les entreprises des Antilles sont-elles plus ciblées ?

Elles sont perçues comme moins bien protégées que les grandes structures métropolitaines tout en manipulant des flux financiers importants, ce qui en fait des cibles rentables pour les cybercriminels internationaux.

Est-il nécessaire de payer la rançon en cas d’attaque ?

Les autorités et les experts en sécurité déconseillent formellement de payer, car cela finance le crime organisé et ne garantit en aucun cas la récupération des données ou l’absence de récidive par le même groupe.

Quels sont les premiers signes d’une infection par ransomware ?

Le ralentissement inexpliqué du réseau, l’apparition de fichiers aux extensions inconnues ou l’impossibilité d’ouvrir des documents usuels sont des signes d’alerte qui doivent déclencher une procédure d’urgence.

Vous souhaitez évaluer la résistance de votre entreprise face aux menaces actuelles ? Contactez dès aujourd’hui nos experts pour un diagnostic complet de votre sécurité numérique et protégez durablement vos actifs aux Antilles et en Guyane.