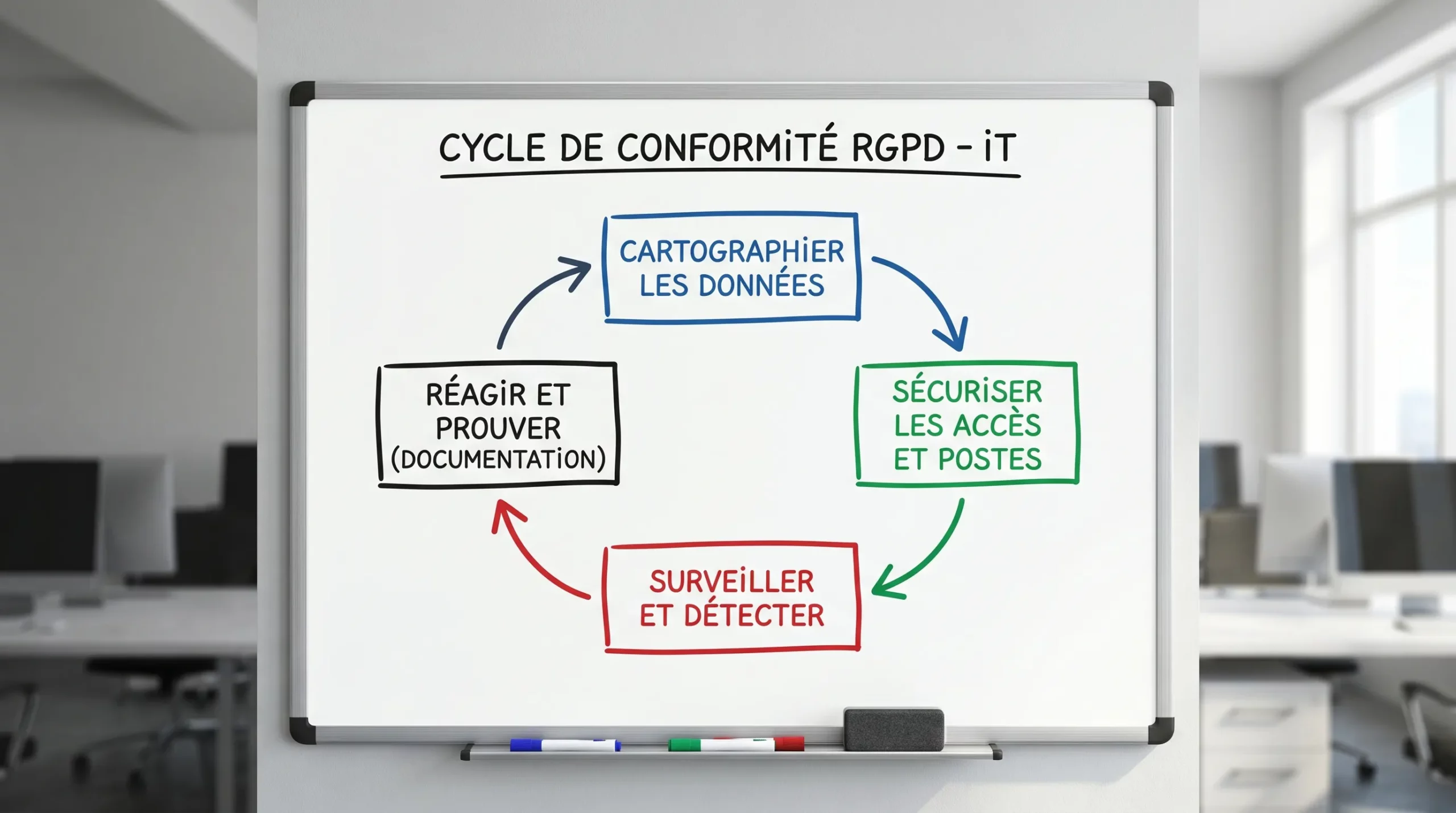

La conformité RGPD n’est pas qu’un sujet “juridique”. Pour une PME, elle se joue surtout dans le quotidien du SI : qui accède à quoi, où sont stockées les données, comment elles sont protégées, et votre capacité à prouver que tout cela est maîtrisé. En cas de contrôle ou d’incident (perte de données, ransomware, e-mail envoyé au mauvais destinataire), ce sont vos choix IT, vos procédures et vos journaux qui font la différence.

Cet article vous donne une feuille de route côté IT, pragmatique, orientée “actions et preuves”, adaptée aux réalités des PME en Martinique, Guadeloupe et Guyane.

RGPD côté IT : ce que vous devez viser (sans jargon)

Le RGPD impose une logique de gestion des risques et de responsabilité (accountability) : vous devez protéger les données personnelles avec des mesures adaptées, et être capable de démontrer ces mesures.

Trois obligations RGPD structurent la plupart des actions IT :

- Sécurité des traitements : mettre en place des mesures techniques et organisationnelles appropriées (voir l’article 32 du RGPD).

- Gestion des violations de données : détecter, qualifier, documenter, et notifier si nécessaire (voir l’article 33 et l’article 34).

- Documentation : registre, preuves, procédures, contrats, politiques (voir l’article 30).

En pratique, pour une PME, l’enjeu n’est pas d’être “parfaite”, mais d’être cohérente, priorisée et traçable.

Les actions clés côté IT (avec la preuve à produire)

1) Cartographier les données personnelles, sinon vous sécurisez à l’aveugle

Avant de parler chiffrement ou SOC, il faut répondre à trois questions :

- Quelles données personnelles traitez-vous (clients, prospects, salariés, patients, élèves, etc.) ?

- Où sont-elles (serveur local, NAS, postes, SaaS, messagerie, CRM, ERP, GED, sauvegardes) ?

- Qui y accède et depuis où (site, télétravail, mobiles) ?

Côté IT, l’objectif est de produire une vision “système” exploitable : applications, partages, bases de données, flux, sauvegardes.

Preuves utiles : inventaire applicatif, schémas de flux, liste des dépôts de données (partages, boîtes mail partagées, SaaS), classification simple (standard, sensible, très sensible).

2) Mettre l’identité et les accès au centre (MFA, moindre privilège, traçabilité)

Les violations de données en PME viennent souvent d’un accès trop large, d’un compte compromis, ou d’un départ mal géré.

Priorités IT :

- MFA partout où c’est possible (messagerie, VPN, outils métiers, consoles d’administration).

- Moindre privilège : droits ajustés au poste, suppression des comptes admin “par défaut”, séparation comptes admin et comptes bureautiques.

- Revue périodique des accès : au minimum trimestrielle pour les applications sensibles.

- Gestion du cycle de vie : création, modification, et surtout désactivation immédiate lors des départs.

Preuves utiles : politique de mots de passe et MFA, exports de groupes et droits, tickets de provisioning/deprovisioning, rapport de revue d’habilitations.

3) Sécuriser les postes et serveurs : la base RGPD la plus rentable

Le RGPD n’impose pas une “stack” précise, mais attend des mesures appropriées. Les fondamentaux techniques restent incontournables :

- Correctifs : OS, navigateurs, suites bureautiques, VPN, hyperviseurs, pare-feu.

- Protection endpoint : anti-malware/EDR, pare-feu poste, contrôle des périphériques si besoin.

- Chiffrement des postes (notamment PC portables) pour réduire fortement l’impact en cas de vol.

- Durcissement : services inutiles désactivés, RDP exposé interdit, SMB maîtrisé.

Pour cadrer vos mesures, vous pouvez vous appuyer sur des références reconnues comme le guide d’hygiène informatique de l’ANSSI et les recommandations de la CNIL sur la sécurité des données personnelles.

Preuves utiles : rapports de patching, politiques de configuration, état du chiffrement, inventaire des versions, preuves de durcissement, rapports EDR.

4) Segmenter le réseau et sécuriser les accès distants

Dès qu’une PME a un serveur, un Wi‑Fi et quelques applications, un incident peut se propager vite. La segmentation réduit l’impact, donc le risque RGPD.

Côté IT, les actions clés :

- Séparer postes utilisateurs, serveurs, invités, équipements métiers (imprimantes, IoT, caisses) et administration.

- VPN/Zero Trust : accès distant authentifié, journalisé, limité aux ressources nécessaires.

- Wi‑Fi pro : WPA2/WPA3 Entreprise si possible, réseaux invités isolés.

Preuves utiles : plan d’adressage et VLAN, règles firewall, configuration VPN, journaux de connexions.

5) Chiffrement et gestion des secrets : protéger en transit, au repos, et en sauvegarde

Le chiffrement n’est pas obligatoire partout, mais il est souvent la mesure la plus “défendable” pour des données sensibles.

À prioriser :

- TLS pour les échanges (web, messagerie, API, VPN).

- Chiffrement au repos sur laptops, supports amovibles, et certains stockages sensibles.

- Gestion des clés et secrets : pas de mots de passe dans des fichiers partagés, rotation des secrets, accès restreint.

Preuves utiles : politiques de chiffrement, configuration TLS, liste des coffres de secrets, procédures de rotation.

6) Sauvegardes : penser aussi “RGPD”, pas seulement “reprise”

On associe souvent RGPD et cybersécurité, c’est logique. Mais côté sauvegardes, il y a une subtilité : vous devez concilier continuité et maîtrise des données.

Bonnes pratiques :

- Règle 3-2-1 et tests de restauration, déjà un standard en PME.

- Immutabilité / protection contre l’effacement pour limiter l’impact ransomware.

- Accès aux sauvegardes ultra restreint (comptes dédiés, MFA, séparation).

- Politique de rétention alignée avec vos obligations (ne pas garder “pour toujours” par réflexe).

Pour une approche plus complète sur la résilience, vous pouvez croiser avec votre stratégie de sauvegarde et de continuité (ex. sauvegarde des données d’entreprise aux Antilles et plan de reprise d’activité pour PME aux Antilles).

Preuves utiles : rapports de sauvegarde, preuves de tests de restauration, politique de rétention, comptes et droits, preuve d’immutabilité si disponible.

7) Journaliser, surveiller, et conserver des traces exploitables

Sans logs, il est difficile de prouver qui a accédé à quoi, et de qualifier une violation de données. Or, en cas d’incident, la vitesse de qualification est critique.

Côté IT :

- Centraliser les journaux (pare-feu, VPN, AD/Entra, messagerie, serveurs, applications critiques).

- Définir des alertes (connexions anormales, création de comptes admin, export massif, échecs MFA, suppression de logs).

- Définir une durée de conservation cohérente, et protéger l’intégrité des logs.

Preuves utiles : politique de logging, schéma de collecte, exemples d’alertes, procédures d’investigation.

8) Mettre en place une procédure “droits des personnes” techniquement réalisable

Le RGPD donne aux personnes des droits (accès, rectification, effacement, etc.). Même si le traitement est piloté par le métier, l’IT doit rendre ces demandes possibles.

Actions concrètes :

- Savoir retrouver les données d’une personne (recherche dans CRM/ERP, boîtes mail, GED, exports).

- Savoir effacer là où c’est requis, et documenter ce qui ne peut pas être effacé (contraintes légales, archivage).

- Éviter les “copies fantômes” (exports Excel, dossiers locaux, doublons non maîtrisés).

Preuves utiles : procédure interne, délai cible, modèle de ticket, liste des systèmes à consulter.

9) Encadrer les prestataires et le cloud : la conformité passe par vos contrats et vos réglages

Une PME s’appuie souvent sur des sous-traitants IT, des éditeurs SaaS, et de l’hébergement cloud. RGPD oblige, vous devez vous assurer que :

- Les rôles sont clairs (responsable de traitement, sous-traitant).

- Les engagements de sécurité et d’assistance en cas d’incident sont documentés.

- Les accès prestataires sont maîtrisés (MFA, comptes nominatifs, expiration, journalisation).

Si vous hésitez entre cloud public, cloud local ou hybride, gardez une logique simple : données sensibles + contraintes de latence + besoin de support de proximité doivent peser dans la décision. Sur ce sujet, vous pouvez lire : cloud local vs cloud public aux Antilles.

Preuves utiles : clauses RGPD, annexes de sécurité, registre des sous-traitants, revues d’accès prestataires, comptes rendus de revue.

10) Préparer la gestion d’incident et la notification en 72 heures (sans improvisation)

Le RGPD impose de documenter les violations, et de notifier à l’autorité de contrôle lorsque c’est requis. Le délai de 72 heures (article 33) se tient uniquement si vous avez un minimum d’organisation.

Côté IT, à formaliser :

- Détection : qui reçoit l’alerte, via quels outils.

- Confinement : isoler un poste, couper un compte, bloquer un flux.

- Investigation : quels logs, quelles preuves, quelle chronologie.

- Communication : qui décide, qui informe, à quel moment.

Si vous avez déjà travaillé des scénarios ransomware, capitalisez dessus : cela couvre une grande partie des exigences de réaction RGPD (voir aussi : attaques ransomware, stratégies de défense aux Antilles).

Preuves utiles : playbook incident, modèle de rapport d’incident, liste de contacts, comptes rendus d’exercices, journaux horodatés.

Tableau récapitulatif : action IT, objectif RGPD, livrable de preuve

| Action côté IT | Objectif RGPD principal | Preuve simple à produire |

|---|---|---|

| Cartographie des données et flux | Maîtrise des traitements, minimisation, sécurité | Inventaire apps, emplacements, schémas de flux |

| MFA + moindre privilège | Confidentialité, limitation d’accès | Politique IAM, rapport habilitations |

| Patching et durcissement | Sécurité des traitements (art. 32) | Rapports de mise à jour, baseline |

| Chiffrement (postes, supports, échanges) | Réduction du risque en cas de perte/vol | État du chiffrement, configs TLS |

| Segmentation réseau + VPN sécurisé | Limitation de propagation, contrôle d’accès | Plan VLAN, règles firewall, logs VPN |

| Sauvegardes + tests + immutabilité | Disponibilité, intégrité, résilience | Rapports de sauvegarde, tests de restauration |

| Centralisation des logs + alertes | Détection, preuve, investigation | Politique de logs, exemples d’alertes |

| Procédure droits des personnes | Capacité à retrouver/effacer correctement | Workflow interne, liste des systèmes |

| Encadrement prestataires | Responsabilité, sécurité sous-traitants | Annexes RGPD, registre sous-traitants |

| Plan de réponse aux incidents | Notification, documentation violations | Playbook, rapport d’incident type |

Une priorisation simple pour PME : le plan 30-60-90 jours

Si vous partez de zéro (ou d’un existant hétérogène), voici une approche réaliste.

Sous 30 jours : réduire le risque “immédiat”

Concentrez-vous sur ce qui diminue fortement la probabilité d’incident : MFA sur la messagerie et les accès distants, patching critique, sauvegardes testées, suppression des comptes obsolètes.

Sous 60 jours : rendre la sécurité pilotable

Centralisez les logs essentiels, formalisez une procédure d’incident, segmentez le réseau si nécessaire, mettez en place une revue d’accès, et commencez la cartographie des données.

Sous 90 jours : documenter et industrialiser

Formalisez politiques et preuves, cadrez les prestataires (contrats, accès), mettez la rétention des sauvegardes en cohérence, et faites un exercice “incident” (table top ou simulation).

Erreurs fréquentes côté IT (et comment les éviter)

- Confondre conformité et paperasse : la documentation doit refléter le réel (sinon elle vous fragilise en cas d’incident).

- Avoir un MFA partiel : sécuriser l’admin et oublier la messagerie laisse une porte majeure.

- Sauvegarder sans tester : une sauvegarde non restaurée est une hypothèse, pas une preuve.

- Garder des exports partout : fichiers Excel, pièces jointes, partages non maîtrisés, c’est souvent là que les fuites se produisent.

- Laisser les accès prestataires en permanence : privilégiez des accès temporisés, nominatifs, journalisés.

FAQ

Quelles sont les premières actions IT pour la conformité RGPD en PME ? Les plus efficaces sont généralement : MFA sur messagerie/VPN, gestion des comptes et droits (moindre privilège), sauvegardes testées, patching régulier, chiffrement des postes portables, et procédure d’incident documentée.

Le RGPD impose-t-il le chiffrement des données ? Pas systématiquement. Le RGPD demande des mesures “appropriées” au risque. Le chiffrement est souvent recommandé, car il réduit l’impact en cas de perte, vol ou compromission.

Que doit contenir une procédure de violation de données côté IT ? Au minimum : détection et escalade, confinement, collecte de preuves (logs), analyse d’impact, chronologie, décisions prises, et éléments nécessaires à une notification si elle s’impose.

Combien de temps conserver les logs pour le RGPD ? Il n’existe pas une durée unique. Elle dépend de vos objectifs (sécurité, détection, obligations) et doit être définie dans une politique interne, avec une conservation proportionnée et une protection de l’intégrité des journaux.

Un audit IT aide-t-il pour le RGPD ? Oui, car il permet de vérifier l’existant, prioriser les risques, et produire un plan d’actions avec des preuves. Il sert aussi de point de départ pour structurer la démarche d’accountability.

Besoin d’un plan d’action RGPD concret, adapté à votre SI aux Antilles-Guyane ?

Si vous voulez passer d’une liste de bonnes pratiques à une démarche réellement opérationnelle (cartographie, priorisation, mesures techniques, preuves), un audit est souvent le levier le plus rapide.

AITEC accompagne les PME en Martinique, Guadeloupe et Guyane sur l’infogérance, la cybersécurité et l’audit. Vous pouvez démarrer par un état des lieux avec recommandations, puis industrialiser via un pilotage continu. Pour en savoir plus, consultez nos ressources sur l’audit informatique ou contactez AITEC via le site : aitec-antilles.com.