Un audit de sécurité informatique bien mené ne se résume pas à « scanner des vulnérabilités » et livrer un PDF. Pour être utile, il doit décrire clairement votre niveau de risque, démontrer ce qui a été observé (preuves), et surtout proposer un plan d’actions priorisé que vos équipes peuvent exécuter.

Pour une PME ou une organisation aux Antilles-Guyane, l’enjeu est très concret : limiter l’exposition aux ransomwares, sécuriser les accès cloud, protéger les données (et la conformité), et éviter qu’un incident cyber se transforme en arrêt d’activité.

Audit de sécurité informatique : de quoi parle-t-on exactement ?

Un audit de sécurité informatique est une évaluation structurée d’un système d’information (SI) visant à mesurer sa robustesse face aux menaces, à identifier les écarts de configuration, les vulnérabilités et les faiblesses organisationnelles, puis à prioriser des mesures correctives.

Il peut couvrir un périmètre très large : postes, serveurs, réseau, annuaires et identités (AD, Entra ID), messagerie, sauvegardes, solutions cloud, pare-feu, Wi‑Fi, procédures, gouvernance, sensibilisation, etc.

À ne pas confondre : audit, scan, pentest

- Scan de vulnérabilités : utile pour détecter des failles connues, mais insuffisant pour évaluer la sécurité globale (gouvernance, droits, segmentation, sauvegardes, scénarios d’attaque).

- Test d’intrusion (pentest) : simule une attaque pour valider ce qui est exploitable. Très pertinent, mais il ne remplace pas l’analyse des processus, des configurations, des accès et des risques.

- Audit de sécurité informatique : combine généralement revues de configuration + vérifications techniques + analyse de risque + plan de remédiation (et peut inclure un pentest selon le besoin).

Pour cadrer les bonnes pratiques, beaucoup d’équipes s’appuient sur des référentiels reconnus : le NIST Cybersecurity Framework (identifier, protéger, détecter, répondre, restaurer), les CIS Controls, ou des approches de gestion du risque comme EBIOS Risk Manager (ANSSI).

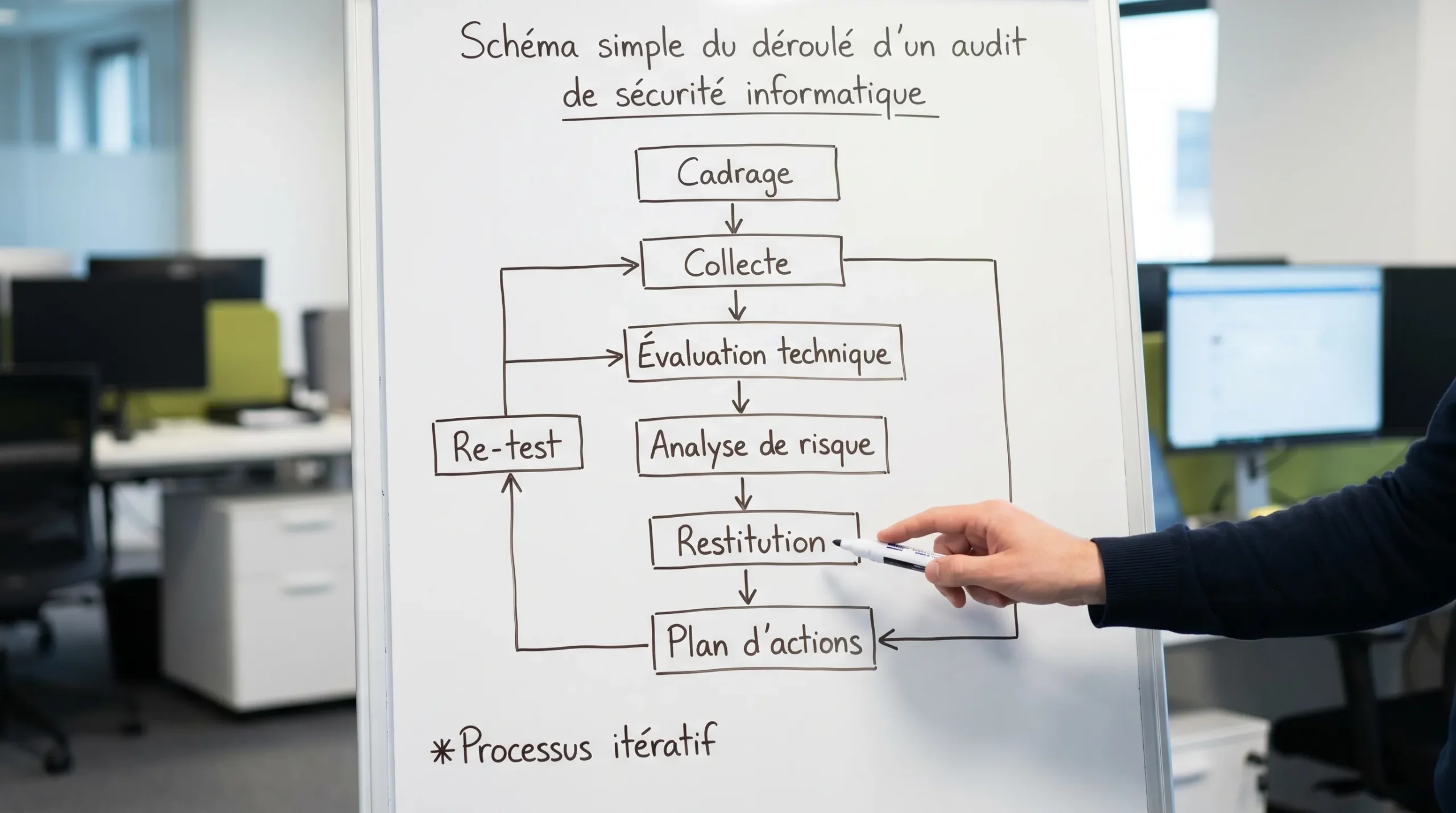

Les étapes indispensables d’un audit de sécurité informatique

Un audit sérieux suit un fil conducteur. L’objectif est de produire des résultats fiables, compréhensibles et actionnables.

1) Cadrage : objectifs, périmètre, contraintes, règles du jeu

Tout commence par une phase de cadrage. C’est souvent ce qui distingue un audit “utile” d’un audit “papier”.

On y clarifie :

- Les objectifs : réduire le risque ransomware, préparer une conformité (RGPD, exigences clients), sécuriser une migration cloud, valider un PRA, etc.

- Le périmètre : sites, filiales, environnements (production, préprod), cloud, prestataires.

- Les contraintes : fenêtres de tests, disponibilité des équipes, opérations critiques.

- Les règles d’engagement : accès accordés, confidentialité, gestion des preuves, points de contact, communication en cas de découverte critique.

Livrable attendu : une note de cadrage (ou « plan d’audit ») signée ou validée, pour éviter les malentendus.

2) Collecte d’informations : comprendre le SI tel qu’il est réellement

Cette étape combine généralement :

- Interviews (direction, référent IT, métiers, prestataires)

- Collecte de documentation existante (schémas, procédures, inventaires, politiques)

- Inventaire technique (actifs, comptes, flux, applications critiques)

Point clé : sans inventaire fiable, la sécurité est une estimation. C’est aussi à ce moment qu’on repère les “angles morts” (matériels oubliés, comptes partagés, accès prestataires non tracés, Wi‑Fi non maîtrisés).

Livrables attendus : inventaire synthétique, cartographie (même simplifiée), liste des applications et données critiques.

3) Évaluation technique : configurations, identités, réseau, endpoints, cloud

C’est le cœur opérationnel de l’audit. Selon le périmètre, on analyse par exemple :

- Gestion des identités et des accès : MFA, comptes à privilèges, comptes dormants, politiques de mots de passe, séparation des rôles.

- Réseau : segmentation, filtrage, exposition Internet, VPN, Wi‑Fi, administration.

- Postes et serveurs : durcissement (hardening), patch management, antivirus/EDR, chiffrement.

- Messagerie : protections anti-phishing, DMARC/SPF/DKIM, règles de transfert, accès externes.

- Sauvegardes et restauration : règle 3‑2‑1, immutabilité, tests de restauration, protection contre l’effacement.

- Cloud et SaaS : paramètres de sécurité, journaux, droits, partages, posture globale (CSPM si applicable).

Livrables attendus : constats argumentés (preuves), écarts de configuration, risques associés.

4) Vérifications de vulnérabilités et tests d’exploitation (si inclus)

Selon le besoin, l’audit inclut :

- Des scans de vulnérabilités (interne/externe)

- Des tests ciblés (exposition RDP/VPN, applis web, Wi‑Fi)

- Un test d’intrusion encadré

Bon audit = bon tri : un scan brut peut générer beaucoup de “bruit”. L’auditeur doit contextualiser : exploitabilité, criticité métier, exposition, compensations déjà en place.

Livrables attendus : rapport de vulnérabilités consolidé (avec preuves), niveau de criticité, recommandations de correction.

5) Analyse de risque : prioriser ce qui compte vraiment

L’étape la plus décisive pour la direction est la priorisation : tout corriger “un jour” ne suffit pas. On évalue typiquement :

- Probabilité (facilité d’exploitation, exposition, maturité)

- Impact (arrêt d’activité, perte de données, RGPD, image, chaîne d’approvisionnement)

- Mesures existantes et résidu de risque

Des méthodes reconnues existent, par exemple EBIOS Risk Manager (ANSSI). L’important n’est pas d’avoir un modèle “complexe”, mais un modèle cohérent et compréhensible.

Livrables attendus : registre de risques, matrice de criticité, priorités court terme.

6) Restitution : valider les constats et aligner les priorités

Une restitution utile ne consiste pas à lire le rapport. Elle sert à :

- Confirmer les constats (éviter les faux positifs)

- Valider l’impact métier

- Obtenir l’adhésion sur la roadmap

- Décider des “quick wins” à lancer immédiatement

Livrables attendus : support de restitution, compte-rendu, décisions (qui fait quoi, quand).

7) Plan de remédiation : transformer l’audit en projet exécutable

C’est souvent le livrable le plus précieux. Un bon plan de remédiation précise :

- Les actions (mesures techniques et organisationnelles)

- La priorité et l’échéance (ex : 30/90/180 jours)

- Le niveau d’effort (ordre de grandeur) et les dépendances

- Les responsables (DSI, prestataire, métier)

- Les indicateurs de suivi

Livrables attendus : roadmap priorisée et “actionnable”.

8) Re-test et amélioration continue : mesurer les gains réels

La sécurité progresse par cycles. Après corrections :

- Re-test des points critiques

- Vérification que les changements n’ont pas créé de régressions

- Mise à jour de la documentation et des procédures

Livrable attendu : note de clôture (ou rapport de re-test), avec l’état avant/après.

Tableau récapitulatif : étapes et livrables attendus

| Étape | Objectif | Livrables typiques | Pour qui ? |

|---|---|---|---|

| Cadrage | Aligner attentes et périmètre | Plan d’audit, règles d’engagement | Direction, DSI |

| Collecte | Comprendre le SI réel | Inventaire, cartographie, liste applis critiques | DSI, équipes IT |

| Évaluation technique | Mesurer la posture de sécurité | Constats + preuves, écarts de configuration | IT, RSSI |

| Vulnérabilités / pentest | Valider l’exploitabilité | Rapport consolidé, priorités, correctifs | IT, prestataires |

| Analyse de risque | Prioriser | Registre de risques, matrice, risques résiduels | Direction, DSI |

| Restitution | Décider et lancer | Présentation, compte-rendu, arbitrages | Direction, IT |

| Plan de remédiation | Passer à l’exécution | Roadmap 30/90/180 jours, responsabilités, KPIs | IT, direction |

| Re-test | Prouver l’amélioration | Rapport de re-test, clôture | Direction, IT |

Les livrables d’un audit de sécurité informatique (et à quoi ils servent)

Un audit de qualité produit généralement plusieurs livrables, destinés à des lecteurs différents.

1) Synthèse exécutive (1 à 3 pages)

Elle doit permettre à un dirigeant de comprendre en quelques minutes :

- Le niveau de risque global

- Les 5 à 10 risques majeurs

- Les impacts possibles sur l’activité

- Les décisions à prendre (priorités, budget, organisation)

2) Rapport détaillé avec preuves

Le rapport technique doit relier chaque constat à :

- Une observation vérifiable (capture, configuration, résultat de test)

- Un risque clair (ce qui pourrait arriver)

- Une recommandation réaliste (ce qu’on change)

Un bon signal : le rapport cite des bonnes pratiques reconnues (par exemple le Guide d’hygiène informatique de l’ANSSI).

3) Registre de risques et priorisation

C’est le document qui transforme la “liste de problèmes” en ordre de bataille. On attend :

- Une échelle de criticité expliquée

- Des risques formulés de façon concrète

- Une notion de risque résiduel après correction

4) Plan de remédiation (roadmap)

C’est le livrable qui évite que l’audit finisse au fond d’un dossier. Une roadmap efficace :

- Donne des actions séquencées (d’abord sécuriser les accès, ensuite segmenter, ensuite durcir)

- Identifie les dépendances (ex : MFA avant de fermer certains accès)

- Permet un pilotage mensuel

5) Annexes techniques

Elles sont utiles pour l’équipe IT : inventaires, exports, paramétrages observés, liste des hôtes scannés, hypothèses, limites de l’audit.

Comment reconnaître un audit “actionnable” (et éviter un rapport inutilisable)

Voici des critères simples que vous pouvez exiger avant de choisir un prestataire ou lors de la restitution.

- Traçabilité : chaque constat a une preuve et un contexte.

- Priorisation métier : on ne traite pas une imprimante isolée comme un serveur exposé Internet.

- Recommandations pragmatiques : adaptées à votre taille, vos contraintes, vos outils.

- Responsabilités claires : qui fait quoi (interne, prestataire, éditeur).

- Vision court terme et moyen terme : quick wins + chantiers structurants.

- Mesure : des indicateurs concrets (ex : taux de MFA, couverture de sauvegarde testée, temps de correction des vulnérabilités critiques).

Si le document se contente de “mettre à jour” et “renforcer la sécurité” sans préciser où, comment et dans quel ordre, le livrable est incomplet.

Audit interne ou audit externe : quel choix pour une PME ?

Un audit interne peut être pertinent si vous avez une équipe expérimentée et du temps dédié. Dans beaucoup de PME, l’audit externe apporte :

- Un regard neutre (et souvent plus simple à faire accepter en interne)

- Des méthodes et check-lists éprouvées

- Une capacité à couvrir plusieurs domaines (réseau, cloud, identité, sauvegarde)

L’approche la plus efficace est parfois hybride : interne pour l’inventaire et la connaissance métier, externe pour l’évaluation, la priorisation et la validation.

Points de vigilance spécifiques aux Antilles-Guyane

Sans refaire tout le sujet “cybersécurité PME”, certains points reviennent souvent dans les audits menés sur des SI ultramarins :

- Multi-sites et liaisons : une architecture inter-îles ou multi-agences impose une segmentation et une supervision adaptées.

- Dépendance à la connectivité : cloud, VPN et outils SaaS doivent être pensés avec des plans de continuité (procédures, accès de secours).

- Risques climatiques : l’audit de sécurité doit croiser cybersécurité et continuité (sauvegardes, restauration, PRA). Si le sujet est critique, un article dédié peut aider : Plan de reprise d’activité pour PME aux Antilles.

- Souveraineté et conformité : selon la nature des données, la localisation de l’hébergement et la gestion des accès sont centrales. Repère utile : recommandations de la CNIL sur la sécurité des données.

Si vous envisagez un hébergement ou une migration, vous pouvez aussi comparer les approches : cloud local vs cloud public aux Antilles.

FAQ

Combien de temps dure un audit de sécurité informatique ? La durée dépend du périmètre (nombre de sites, postes, serveurs, cloud, applications). Un cadrage clair permet d’ajuster l’effort et d’éviter les audits trop superficiels.

Quels sont les livrables minimum à exiger ? Au minimum : une synthèse exécutive, un rapport détaillé avec preuves, un registre de risques (ou une priorisation explicite) et un plan de remédiation priorisé.

Un audit de sécurité inclut-il forcément un test d’intrusion ? Non. Un pentest est optionnel selon vos objectifs. Beaucoup d’audits combinent d’abord revues de configuration et analyse de risque, puis ajoutent un pentest sur les zones les plus critiques.

Quelle différence entre audit IT et audit de sécurité informatique ? Un audit IT peut viser performance, coûts, architecture, disponibilité. L’audit de sécurité se concentre sur les menaces, vulnérabilités, contrôles de sécurité, risques et remédiations.

À quelle fréquence faut-il faire un audit ? Souvent, un audit annuel est une bonne base, complété par des audits ciblés lors de changements majeurs (migration cloud, nouveau site, refonte réseau, incident, fusion).

Besoin d’un audit de sécurité informatique aux Antilles-Guyane ?

AITEC accompagne les entreprises en Martinique, Guadeloupe et Guyane pour évaluer leur posture de sécurité, prioriser les actions et sécuriser durablement leurs environnements (réseau, postes, serveurs, cloud). Pour préparer votre démarche, vous pouvez aussi consulter : L’importance d’un audit IT pour sécuriser et anticiper les risques.

Pour démarrer, présentez votre contexte et votre périmètre à l’équipe AITEC via le site : AITEC Antilles-Guyane.