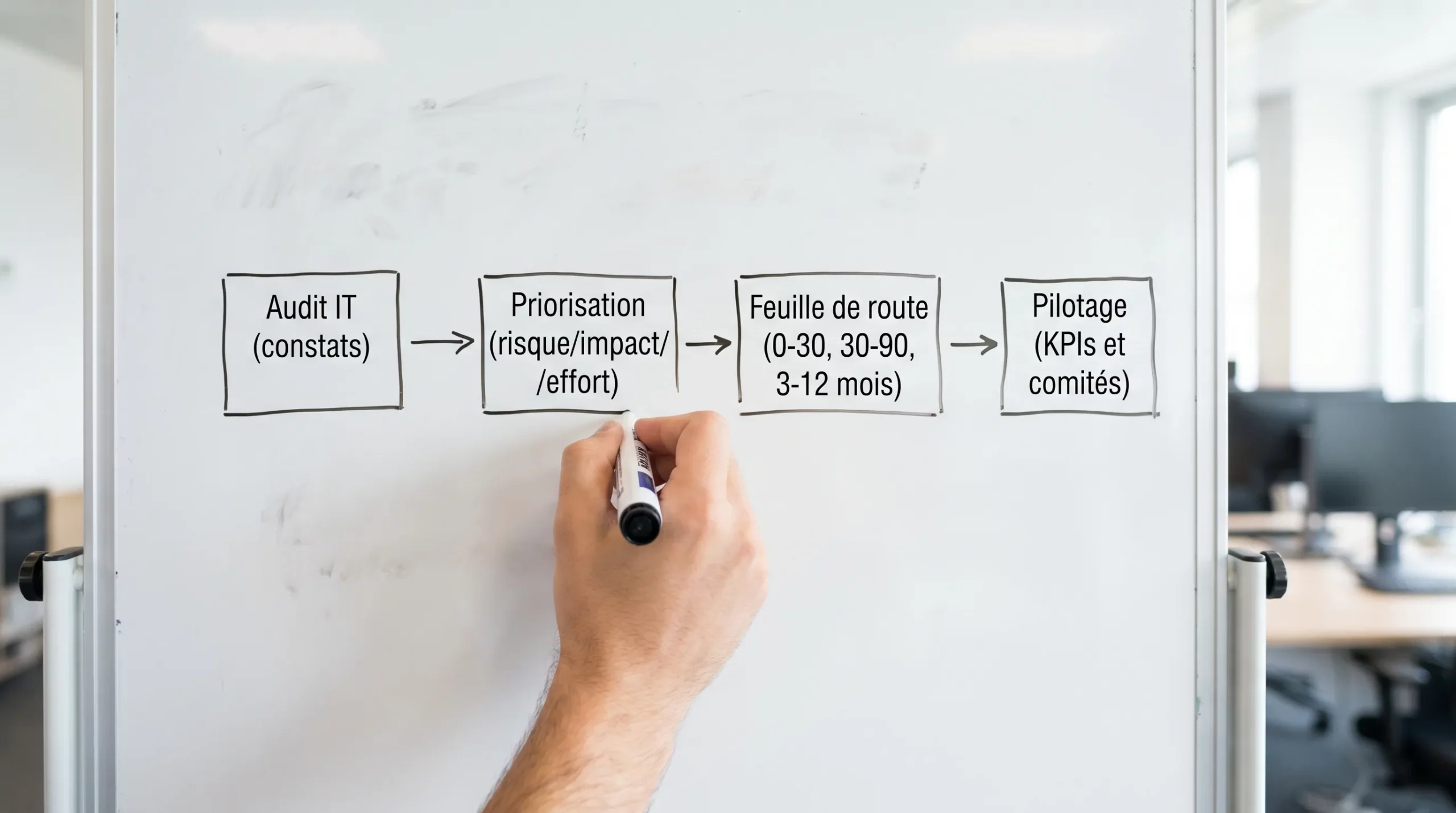

Un audit peut vous dire ce qui ne va pas. Un plan d’amélioration IT vous dit quoi faire, dans quel ordre, avec quel budget, et comment mesurer les résultats. C’est là que beaucoup d’entreprises perdent de la valeur : elles reçoivent un rapport d’audit, lancent quelques “quick wins”… puis reviennent aux urgences du quotidien.

Cet article vous guide, étape par étape, pour réussir votre démarche audit et conseil informatique, transformer un diagnostic en feuille de route réaliste, et piloter l’amélioration dans la durée, avec les contraintes spécifiques des Antilles et de la Guyane (connectivité, risques climatiques, délais d’approvisionnement, besoin de support local).

Audit IT vs plan d’amélioration : ce qui change (et pourquoi c’est crucial)

Un audit IT (sécurité, infrastructure, organisation, conformité) photographie votre SI à un instant T. Il identifie des écarts, des risques, de l’obsolescence, des fragilités de continuité, parfois des non-conformités.

Un plan d’amélioration IT, lui, sert à décider et exécuter. Il arbitre entre sécurité, performance, continuité, coûts, et disponibilité des équipes. C’est un document opérationnel, utilisé en comité de pilotage, pas un PDF qui dort.

Pour cadrer : si vous cherchez d’abord à comprendre “pourquoi auditer”, vous pouvez lire la ressource AITEC sur l’importance d’un audit IT. Ici, on se concentre sur l’étape d’après : réussir l’amélioration.

Les 6 livrables qui font un plan d’amélioration IT vraiment exploitable

Un bon plan d’amélioration ne se résume pas à une liste de recommandations. Il doit être exploitable par une direction, un DAF, un responsable opérationnel, et un prestataire.

1) Une cartographie “simple” des actifs et dépendances

Sans inventaire, pas de priorisation fiable. L’objectif n’est pas de produire une CMDB parfaite, mais d’identifier :

- Les applications métiers critiques (facturation, ERP, dossier patient, réservation, GED)

- Les dépendances techniques (AD, DNS, messagerie, VPN, liens Internet, Wi-Fi)

- Les données sensibles (RH, finance, clients, santé)

- Les points de défaillance uniques (un seul NAS, un seul lien, un seul hyperviseur, un seul admin)

2) Une liste d’actions “orientée résultats”

Chaque action doit être formulée avec un résultat mesurable. Exemple : “Mettre en place la MFA sur les accès distants et la messagerie” (résultat : réduction du risque de compromission par hameçonnage), plutôt que “Renforcer la sécurité”.

3) Une priorisation justifiée, pas seulement “au feeling”

On priorise en combinant impact métier, niveau de risque, urgence, effort, et dépendances. Une simple matrice suffit si elle est appliquée avec rigueur.

| Critère | Question à se poser | Exemple de mesure simple |

|---|---|---|

| Impact métier | Si ça tombe, que se passe-t-il ? | arrêt de prod, perte CA, pénalité, image |

| Risque sécurité | Quelle probabilité et quelle gravité ? | exposition Internet, comptes à privilèges, EDR absent |

| Conformité | Y a-t-il une obligation (RGPD, contrats, assurances) ? | données perso, clauses clients |

| Effort | Combien de jours/hommes et quelle complexité ? | faible, moyen, élevé |

| Dépendances | Faut-il d’abord faire autre chose ? | refonte réseau avant segmentation |

4) Une feuille de route (roadmap) par horizons

Le plan doit distinguer ce que vous pouvez faire vite, ce qui doit être préparé, et ce qui relève d’un projet structurant.

| Horizon | Objectif | Exemples d’actions typiques |

|---|---|---|

| 0 à 30 jours | Réduire le risque immédiat | MFA, sauvegardes vérifiées, correctifs critiques, fermeture d’expositions inutiles |

| 30 à 90 jours | Stabiliser et industrialiser | supervision, durcissement postes/serveurs, segmentation réseau, procédures incidents |

| 3 à 12 mois | Transformer et optimiser | refonte infra, virtualisation, cloud/hybride, PRA/PCA, gouvernance et budgets récurrents |

5) Un chiffrage, même approximatif, et une approche budget “CAPEX/OPEX”

Sans ordre de grandeur financier, il n’y a pas d’arbitrage possible. Le chiffrage peut rester en fourchettes au départ, mais il doit exister.

Point important : beaucoup d’améliorations sont moins un achat qu’un changement d’exploitation (supervision, patch management, gestion des comptes, tests de restauration). C’est souvent de l’OPEX (infogérance, services managés) plus que du CAPEX.

6) Des indicateurs de pilotage (KPIs) et une cadence

Un plan d’amélioration IT devient réel quand vous le pilotez. Choisissez peu d’indicateurs, mais suivez-les.

| Domaine | KPI utile | Pourquoi c’est parlant |

|---|---|---|

| Disponibilité | taux d’incidents critiques, temps d’arrêt | relie l’IT au métier |

| Support | délais de prise en charge, récurrence des incidents | mesure la qualité de service |

| Sécurité | taux de MFA activée, comptes admin maîtrisés | réduit les risques d’intrusion |

| Hygiène IT | taux de correctifs appliqués, fin de vie (EOL) | limite l’obsolescence |

| Sauvegarde | taux de succès, tests de restauration réalisés | prouve la capacité à repartir |

| Continuité | RTO/RPO définis et testés | rend le PRA concret |

Méthode pas à pas : transformer un audit en plan d’amélioration actionnable

Étape 1 : cadrer l’objectif (sinon vous auditerez “tout”, et n’améliorerez rien)

Avant même la restitution, clarifiez :

- Vos 3 priorités business (croissance, conformité, réduction des arrêts, ouverture multi-sites, télétravail)

- Votre tolérance au risque (ce que vous acceptez, ce que vous refusez)

- Les contraintes réelles (budget, équipes, disponibilité, fournisseurs)

Dans les Antilles-Guyane, il est aussi essentiel d’intégrer les contraintes de terrain : dépendance à la connectivité, multi-sites, saison cyclonique, et délais d’approvisionnement matériel. AITEC a d’ailleurs détaillé l’enjeu dans un article sur l’approvisionnement et la logistique IT en Antilles-Guyane, souvent sous-estimé dans les plans.

Étape 2 : classer les recommandations en 4 catégories

Cette catégorisation évite un plan “fourre-tout” et accélère les décisions.

- Risque critique : ce qui peut provoquer une indisponibilité majeure, une perte de données, ou une compromission (exposition RDP, sauvegardes non testées, comptes admin partagés)

- Dette technique : obsolescence, fin de support (EOL), versions non maintenues

- Performance et productivité : lenteurs, Wi-Fi instable, stockage saturé, incidents récurrents

- Gouvernance : absence de procédures, gestion des accès, gestion du changement, documentation

Étape 3 : prioriser avec une matrice “risque x impact x effort”

Vous n’avez pas besoin d’un modèle complexe. Mais vous devez être cohérent. Une bonne pratique consiste à attribuer une note simple (1 à 5) pour : impact, risque, effort. Ensuite, vous traitez d’abord ce qui a un impact élevé et un effort raisonnable, sans ignorer les risques critiques.

Étape 4 : construire un plan en “paquets” cohérents (et pas action par action)

C’est un point clé du conseil : les actions doivent être regroupées en chantiers compréhensibles.

Exemples de paquets cohérents :

- Hygiène sécurité : MFA, durcissement postes, patching, suppression des comptes orphelins

- Sauvegarde et restauration : règle 3-2-1, stockage immuable si possible, tests mensuels, procédure de restauration

- Réseau et accès : segmentation, Wi-Fi pro, VPN bien configuré, accès admin séparés

- Continuité : PRA, priorisation applications, scénarios de crise, tests

- Cloud et hybridation : choix cloud local vs public, latence, réversibilité

Sur les sujets cloud, vous pouvez croiser avec l’analyse AITEC : cloud local vs cloud public aux Antilles. L’objectif du plan d’amélioration n’est pas de “tout migrer”, mais de migrer ce qui a du sens.

Étape 5 : organiser l’exécution (responsables, jalons, critères d’acceptation)

Une recommandation non assignée n’existe pas. Pour chaque chantier, définissez :

- Un responsable (interne ou prestataire)

- Une date cible

- Un jalon de validation (exemple : “MFA active sur 95 % des comptes, exceptions documentées”)

- Un critère d’acceptation (preuve, test, capture, rapport)

Étape 6 : mettre en place le pilotage, sinon le plan s’essouffle

Le bon rythme pour une PME est souvent :

- Un point opérationnel court (hebdo ou bi-hebdo) pendant les 4 à 8 premières semaines

- Un comité de pilotage mensuel (direction + référent métier + IT)

- Un bilan trimestriel (KPIs, budget, risques, décisions)

Si vous externalisez, l’article AITEC sur l’infogérance aux Antilles-Guyane aide à cadrer les attentes, notamment sur la supervision et la disponibilité.

Les erreurs fréquentes qui font échouer un plan d’amélioration IT

Vouloir tout faire en même temps

C’est le moyen le plus rapide d’épuiser vos équipes et votre budget. Un plan efficace assume des arbitrages, et accepte qu’une partie de la dette technique soit traitée plus tard, tant que le risque est maîtrisé.

Confondre achat d’outils et amélioration réelle

Acheter une solution ne garantit rien si l’exploitation n’est pas solide : mises à jour, suivi des alertes, règles de sauvegarde, tests de restauration, gestion des comptes à privilèges.

Sur la cybersécurité, l’ANSSI rappelle l’importance des fondamentaux (mises à jour, sauvegardes, comptes administrateurs, segmentation) dans ses guides d’hygiène informatique, notamment via le portail cyber.gouv.fr.

Oublier la continuité et le contexte local

Dans les Antilles et en Guyane, la résilience est un sujet concret : événements climatiques, sites distants, dépendance à un lien Internet, délais d’intervention et d’acheminement de pièces.

Votre plan d’amélioration doit inclure au minimum :

- Un scénario “perte de site” (même partiel)

- Un scénario “ransomware” (isolation, restauration, reprise)

- Une stratégie de sauvegarde testée

Pour approfondir la continuité, la ressource AITEC sur le plan de reprise d’activité (PRA) aux Antilles est un bon complément.

Sous-estimer la conduite du changement

Une amélioration IT réussit quand les utilisateurs suivent. Exemples concrets : MFA, nouveaux process de partage de fichiers, durcissement des postes, sensibilisation au phishing. Prévoyez un minimum de communication, de formation et de support.

Exemple de “mini plan” pour démarrer en 30 jours (sans tout bouleverser)

Si vous sortez d’un audit et que vous voulez des résultats rapides, un premier palier réaliste consiste à sécuriser les points les plus exposés et à fiabiliser la reprise.

- Activer la MFA sur messagerie et accès distants, traiter les exceptions (comptes techniques) de façon encadrée.

- Vérifier la capacité de restauration (pas seulement la sauvegarde) avec un test documenté.

- Appliquer les correctifs critiques (OS, VPN, firewalls, hyperviseurs), prioriser ce qui est exposé.

- Revoir les comptes à privilèges : séparation admin/utilisateur, suppression des comptes inutiles.

- Mettre en place une supervision minimale et des alertes actionnables (stockage, sauvegardes, disponibilité).

Ce palier n’empêche pas les projets structurants (cloud, virtualisation, refonte réseau). Il réduit simplement le risque “tout de suite”, en attendant la suite de la roadmap.

Frequently Asked Questions

À quelle fréquence faut-il mettre à jour son plan d’amélioration IT ? Un plan est vivant. Revoyez-le au minimum tous les trimestres, et après tout changement majeur (migration, nouveau site, incident de sécurité, évolution réglementaire).

Quelle est la différence entre audit informatique et conseil informatique ? L’audit identifie des constats et des écarts. Le conseil transforme ces constats en décisions (priorités, budget, architecture cible) et accompagne l’exécution et le pilotage.

Combien de temps faut-il pour voir des résultats après un audit ? Les premiers gains sont souvent visibles en 2 à 6 semaines si vous ciblez des actions à fort impact (MFA, patching critique, sauvegardes testées, fermeture d’expositions). Les chantiers structurants se jouent plutôt sur 3 à 12 mois.

Comment prioriser entre cybersécurité, performance et réduction des coûts ? Utilisez une matrice risque/impact/effort et rattachez chaque action à un objectif business (continuité, productivité, conformité). Beaucoup d’actions améliorent à la fois sécurité et performance (standardisation, patch management, supervision).

Faut-il internaliser ou externaliser la mise en œuvre du plan ? Cela dépend de vos compétences internes et de votre capacité à exploiter dans la durée. Un modèle hybride est fréquent : pilotage interne, exploitation et supervision confiées à un partenaire.

Le plan doit-il inclure un PRA même si l’entreprise est petite ? Oui, à un niveau proportionné. L’objectif n’est pas un classeur, mais des scénarios clairs, des sauvegardes restaurables, et des temps cibles (RTO/RPO) adaptés à votre activité.

Passer du diagnostic à l’action avec AITEC (Antilles-Guyane)

Si vous avez déjà un audit, ou si vous voulez en lancer un dans une logique d’amélioration concrète, AITEC peut vous aider à construire une feuille de route pragmatique, adaptée aux contraintes locales (connectivité, multi-sites, logistique, continuité) et à la réalité des PME.

Vous pouvez démarrer par une demande d’audit et d’accompagnement via le site AITEC, puis cadrer ensemble les priorités, le plan d’actions et le pilotage : AITEC, infogérance & cybersécurité aux Antilles-Guyane.