1. Évaluer votre situation actuelle

Avant d’agir, posez le point de départ :

- Quels mots de passe utilisez-vous ? Sont-ils uniques, longs, complexes ?

- Faites-vous régulièrement des sauvegardes ? Sur un disque externe, un serveur cloud ?

- Vos systèmes (Windows, macOS, logiciels métiers) sont-ils à jour ?

- Avez-vous déjà été victime de phishing ou virus ?

Consacrez 1 à 2 heures à cette analyse. Elle permet de cibler vos premiers efforts.

2. Protégez votre réseau avec un pare-feu et un antivirus

Même basiques, ces outils réduisent fortement les risques :

- Pare-feu : bloque les connexions suspectes.

- Antivirus/EDR : détecte les logiciels malveillants.

Optez pour des solutions faciles à gérer, automatisées, avec mises à jour automatiques.

Certains offrent un tableau de bord simple pour suivre l’état de sécurité.

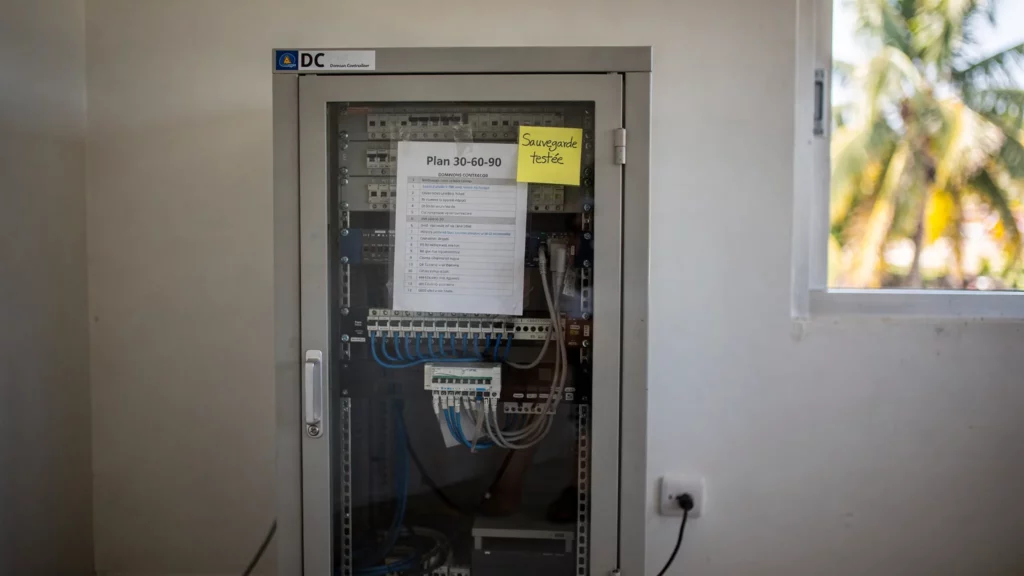

3. Sauvegarder : appliquez la règle 3 3 2 1

Adoptez la règle :

- 3 copies de vos données

- 2 supports différents (disque, NAS, cloud)

- 1 hors site (dans les Antilles, en métropole ou en cloud)

En cas d’infection, une sauvegarde saine permet de restaurer rapidement et éviter un arrêt prolongé d’activité.

4. Sensibilisez vos collaborateurs au phishing

Le phishing est la porte d’entrée la plus fréquente pour les hackers.

Organisez :

- Une ou deux séances courtes de sensibilisation

- Des exemples concrets : comment reconnaître un email frauduleux

- Des procédures :

- ne pas clic sur un lien inconnu

- vérifier l’expéditeur

- signaler tout email suspect

⚠ Une équipe formée réduit drastiquement les incidents.

5. Activez l’authentification à deux facteurs (MFA)

Pour vos outils critiques (emails, banques, CRM…) :

- Activez la double authentification : code envoyé ou généré via mobile

- Une couche de sécurité supplémentaire : même si un mot de passe est compromis, l’attaquant ne peut pas y accéder

C’est simple à mettre en place et souvent gratuit avec de nombreux services.

6. Externalisez la surveillance avec une solution SOC légère

Même une PME peut se protéger avec une surveillance distante (SOC) :

- Un prestataire veille 24/7 à la détection d’activités suspectes

- Alertes automatiques en cas de comportement anormal

- Conseils immédiats si quelque chose se produit

✔️ Un bon compromis entre sécurité et budget maîtrisé.

7. Prévoyez un plan de réaction simple en cas d’attaque

Anticipez votre réponse :

- Isolez les machines infectées

- Contactez un expert (AITEC)

- Préservez les données et journaux

- Restaurez les sauvegardes

- Informez les autorités si nécessaire (CNIL…)

📞 CTA : Contactez AITEC pour un audit gratuit ou appelez-nous dès maintenant.

Pourquoi adopter ces 7 étapes ?

- Protégez vos données et celles de vos clients

- Évitez les pannes coûteuses, les rançons ou les poursuites

- Gagnez la confiance de vos partenaires

- Respectez les mises en conformité (ex. RGPD)

Ce que change AITEC

- Accompagnement local : adaptés aux réalités des Antilles et Guyane

- Solutions modulables : budget, sécurité, support

- Intervention rapide : diagnostic, formation, réponse immédiate

Sécuriser sa PME, ce n’est pas compliqué. Commencez avec les 7 étapes présentées ici, et vous réduirez fortement votre exposition aux cyber-risques. AITEC est là pour vous accompagner, former vos équipes et installer progressivement des solutions de sécurité adaptées à votre besoin.